Mục Lục:

I. Giới thiệu về mô hình bài Lab

II. Cấu hình WildFire Analysis trên PAN VM-series

Lưu ý: tất cả các thiết bị Palo Alto trong chuổi series này đều được dựng ảo hóa hoàn toàn trên VMware và sử dụng license trial của Palo Alto cung cấp (phiên bản Palo Alto VM-series là 10.2.5.vm_eval)

I. Giới thiệu về mô hình bài Lab

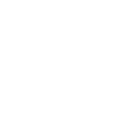

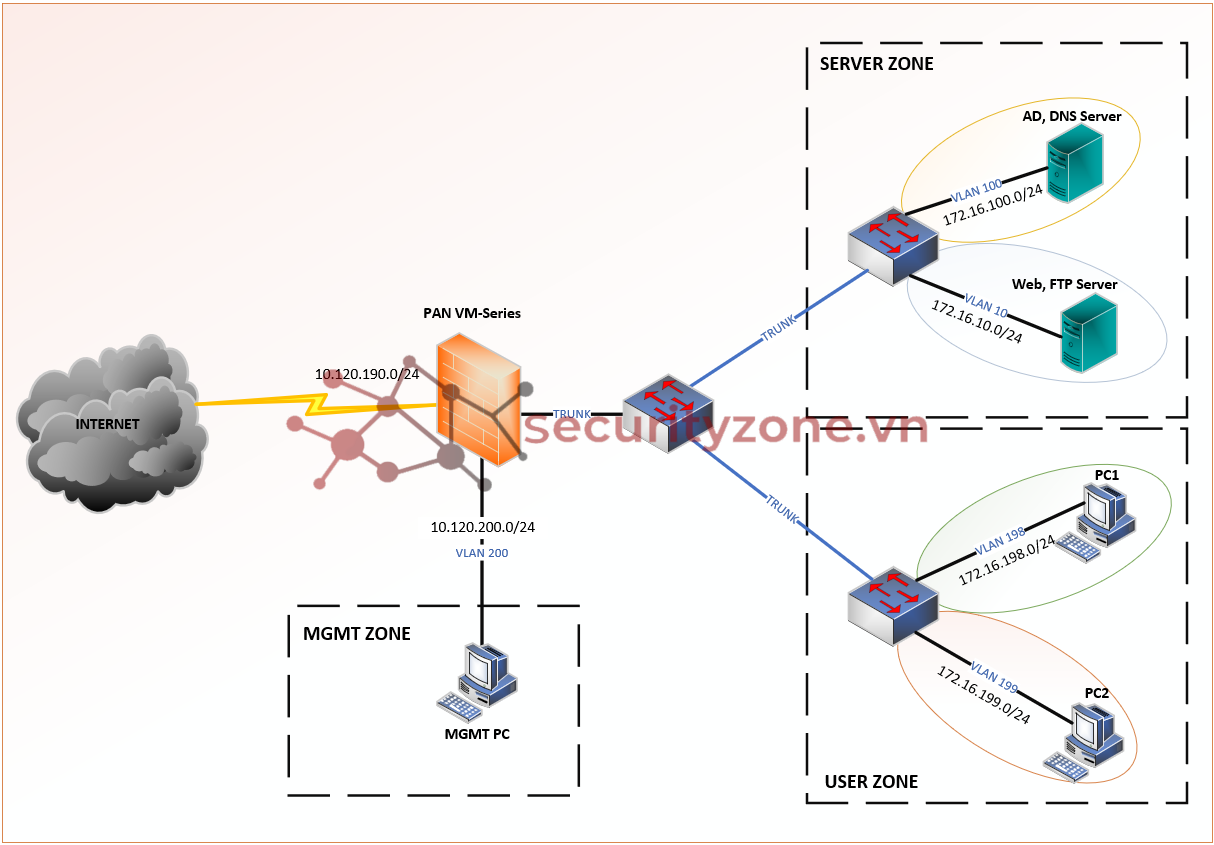

Mô hình bài Lab bao gồm các thành phần như: Switch, WEB server, DNS server, AD server, PAN VM-series và các PC người dùng được phân chia làm các subnet:

Yêu cầu của bài Lab:

II. Cấu hình WildFire Analysis trên PAN VM-series

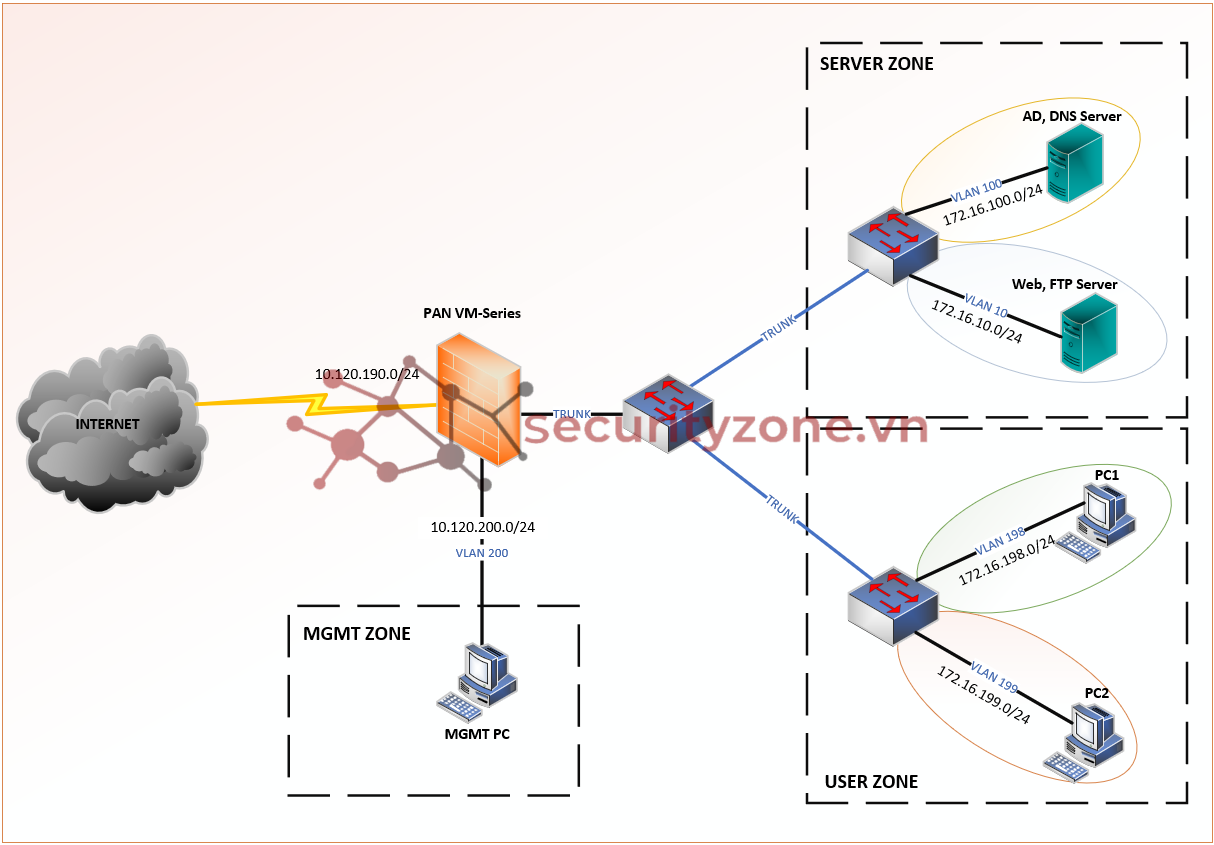

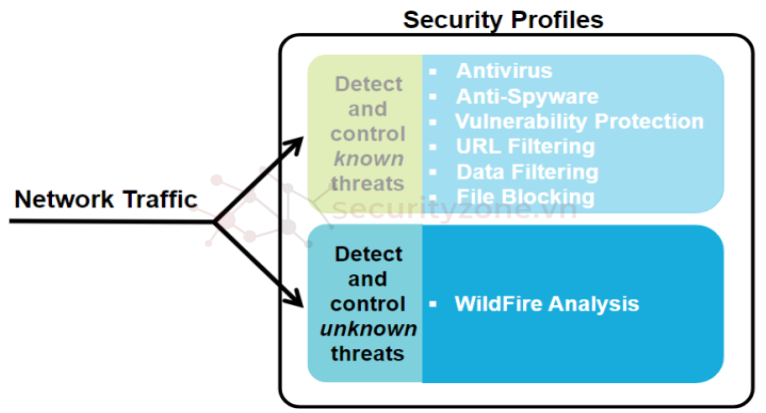

Tính năng WildFire trên Firewall Palo Alto là một công cụ phân tích sandbox dựa trên đám mây giúp bảo vệ mạng khỏi các mối đe dọa zero-day và các phần mềm độc hại mới nổi. WildFire sử dụng nhiều kỹ thuật phân tích tiên tiến để xác định các tệp tin độc hại, bao gồm:

Tính năng WildFire có 2 dạng triển khai:

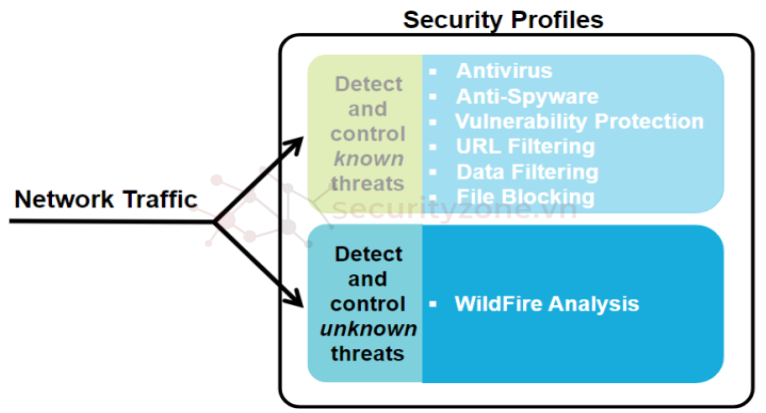

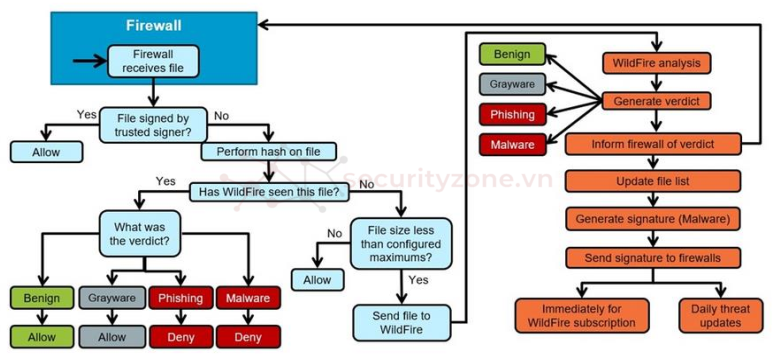

Cách thức hoạt động của tính năng WildFire Analysis được mô tả bằng hình dưới đây:

Các loại phán quyết được gán cho các tệp được quét bởi WildFire bao gồm:

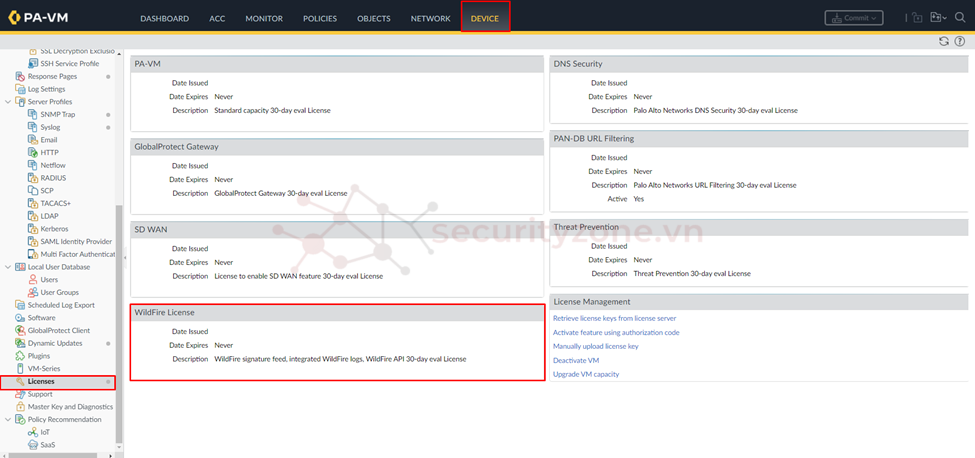

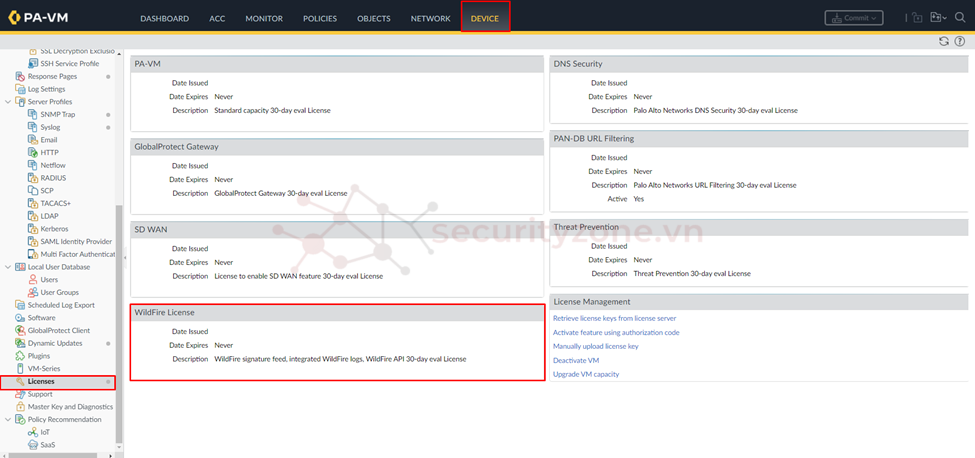

Để bắt đầu việc cấu hình tính năng WildFire trên Firewall Palo Alto cần đảm bảo thiết bị đã có license bằng các truy cập vào phần DEVICE > License.

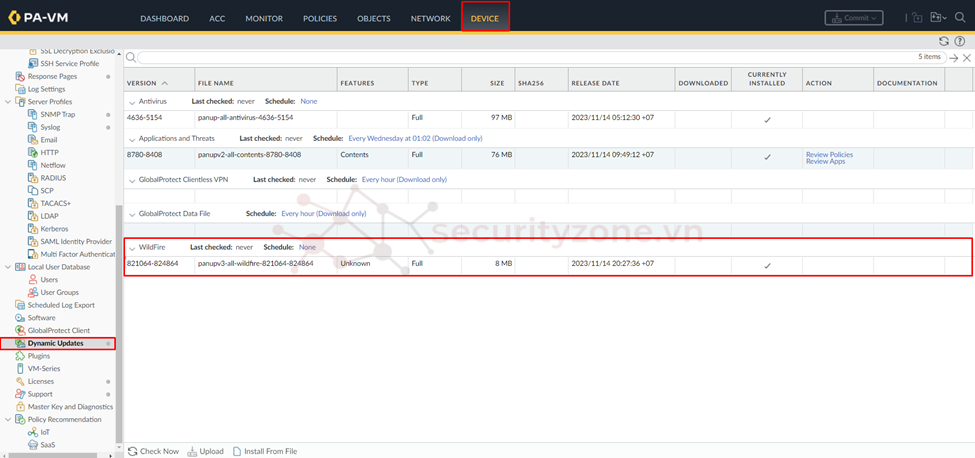

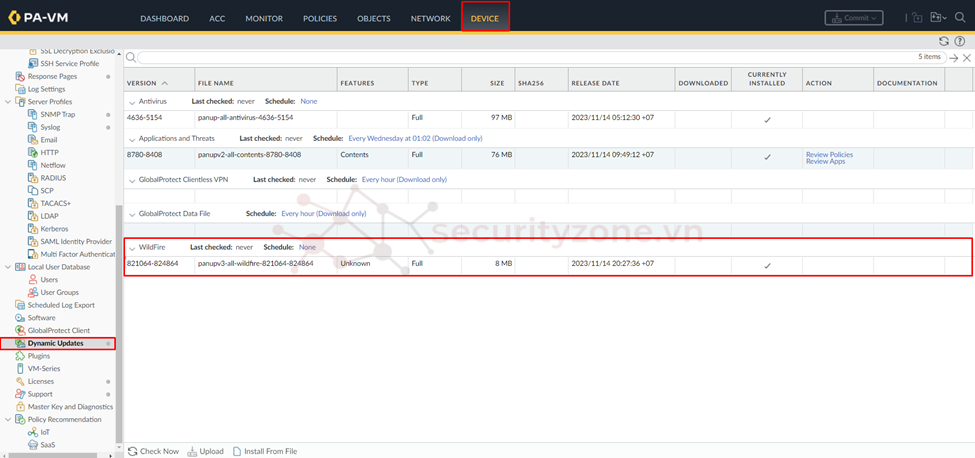

Tiếp theo cần đảm bảo version database của WildFire luôn được cập nhật mới nhất ở trong phần DEVICE > Dynamic Updates.

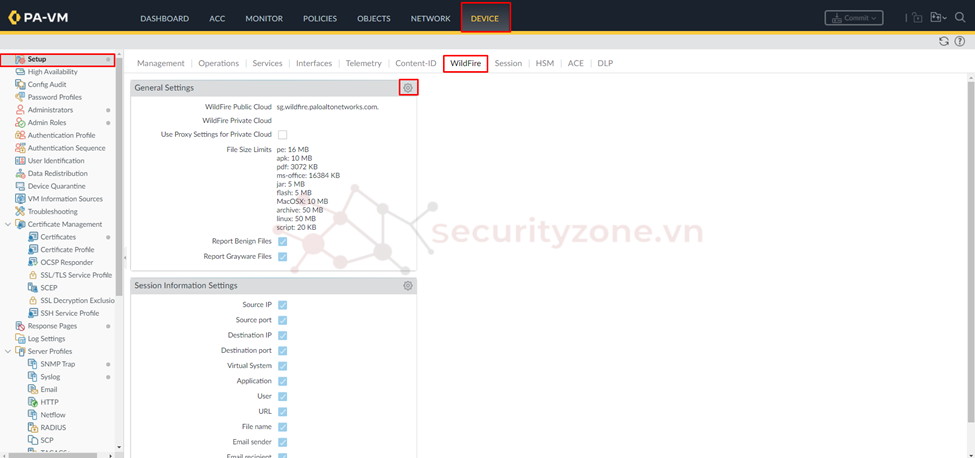

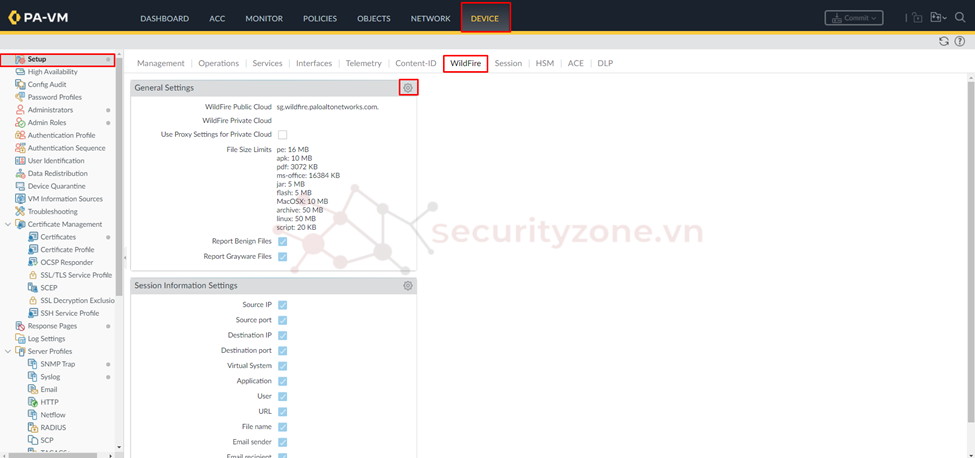

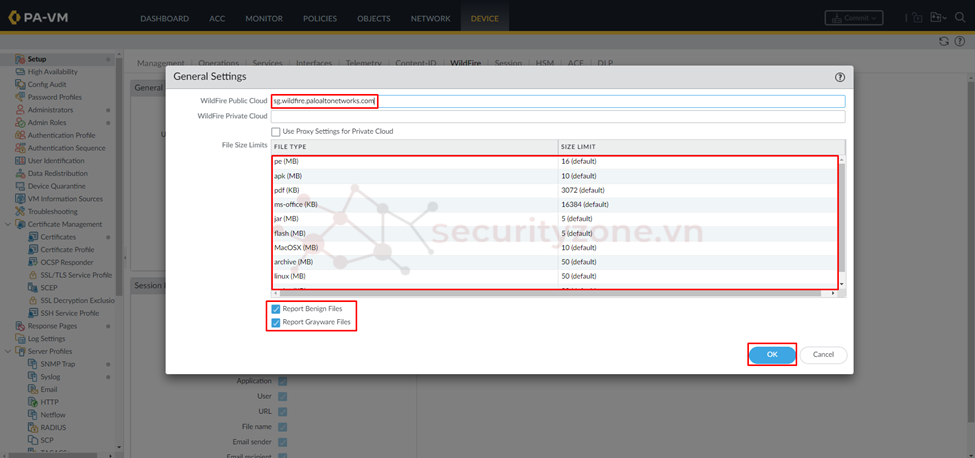

Sau đó tiến hành cài đặt các thông số cho WildFire trong phần DEVICE > Setup > WildFire.

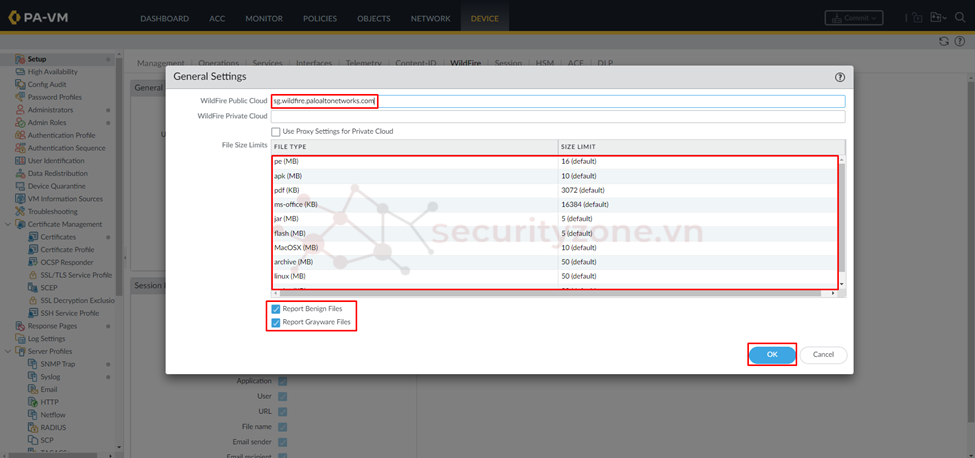

Tại đây cho phép cấu hình thông tin mà các file sẽ được phân tích có thể thông qua public hoặc private cloud (WF-500), cũng như xác định kích thước của file sẽ được phân tích (nếu file vướt quá ngưỡng được cấu hình thì nó sẽ được allow mà không đẩy qua sanbox để phân tích) và cho phép ghi lại logs của các file được đánh giá là an toàn hoặc trung gian. Các loại File mà WildFire hỗ trợ phân tích bao gồm:

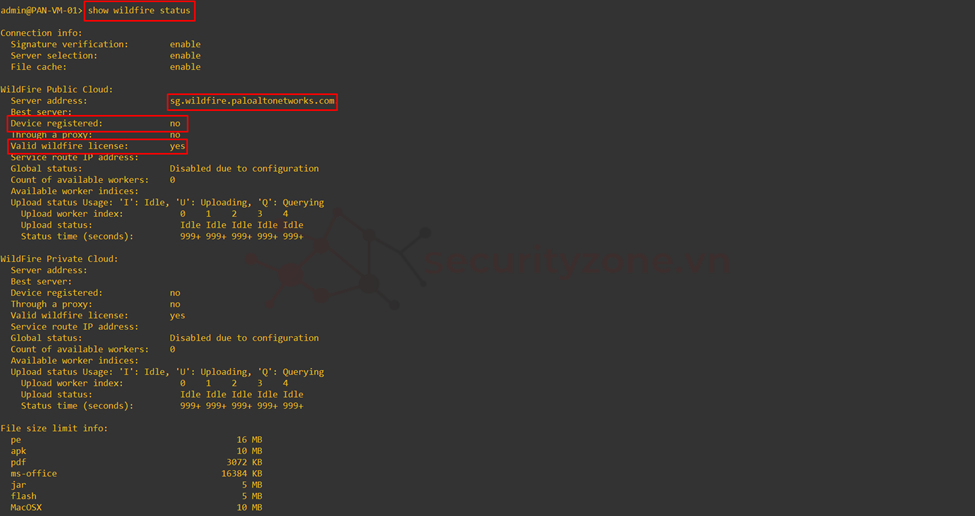

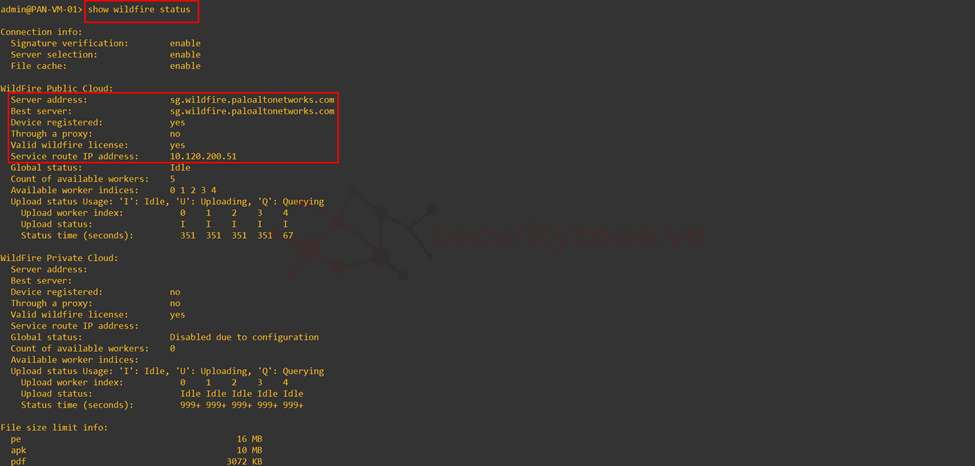

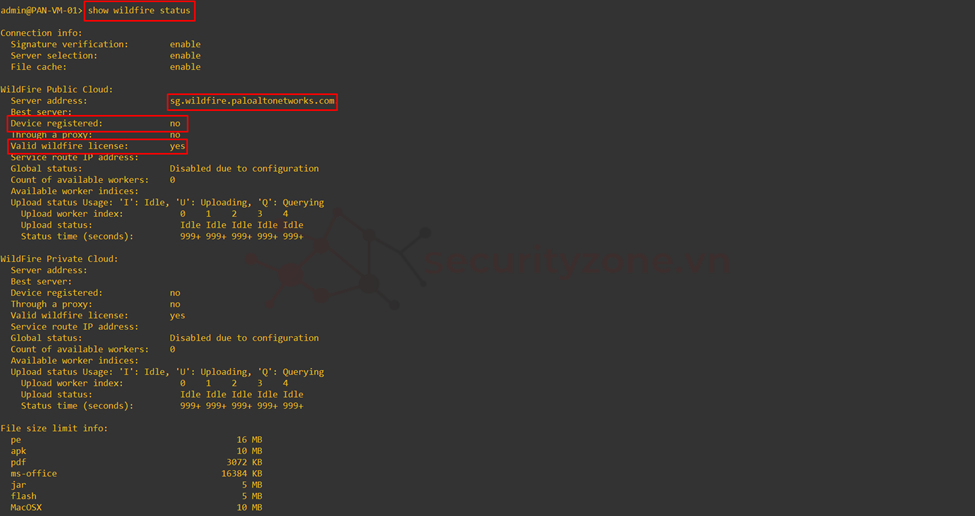

Khi login bằng CLI vào Firewall và sử dụng lệnh show wildfire status sẽ thấy được trạng thái register của WildFire cũng như license.

Lưu ý: trong trường hợp chưa apply WildFire profile vào policy thì trạng thái register của nó là no.

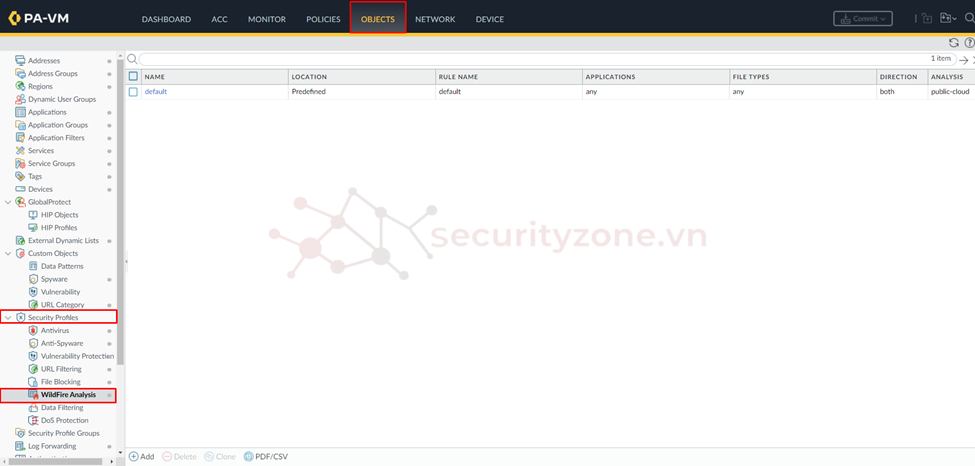

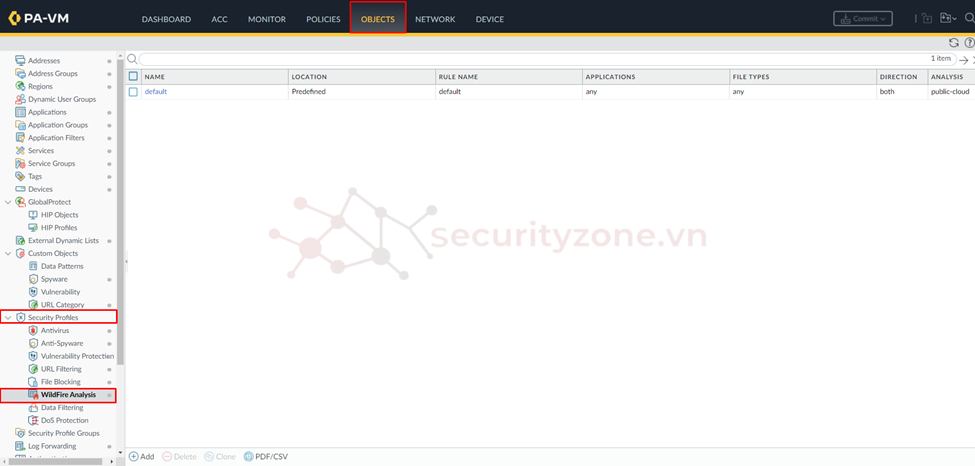

Để tạo WildFire Profile tiến hành vào phần OBJECTS > Security Profiles > WildFire Analysis > chọn Add.

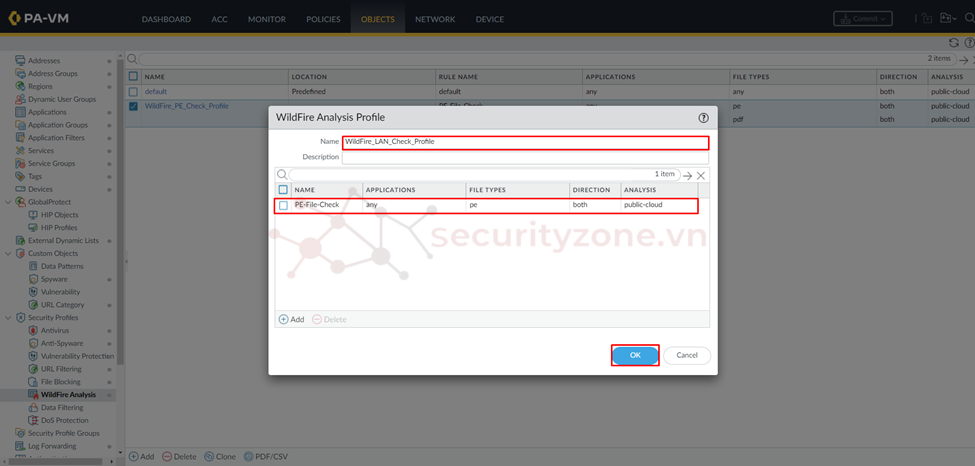

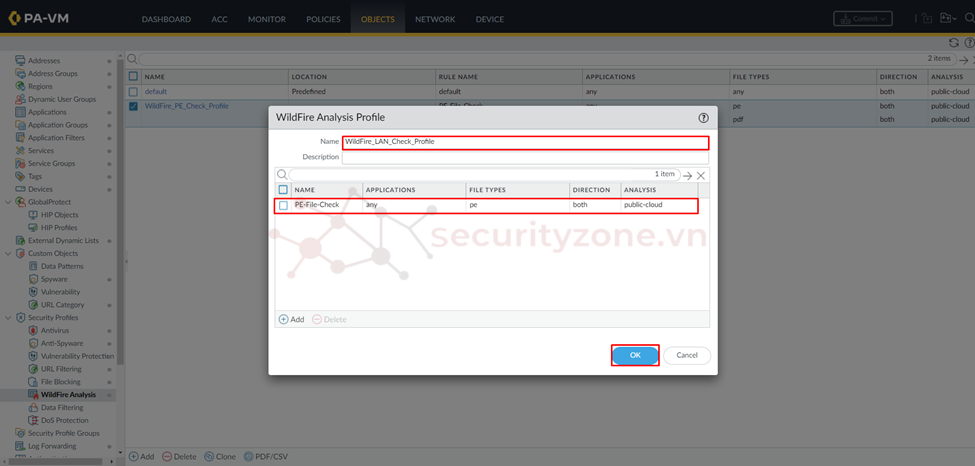

Sau đó tiến hành đặt tên cho profile và tiến hành cấu hình các thông tin sau:

Lưu ý: trong phần File Type cũng hỗ trợ phát hiện các link độc hại trong email.

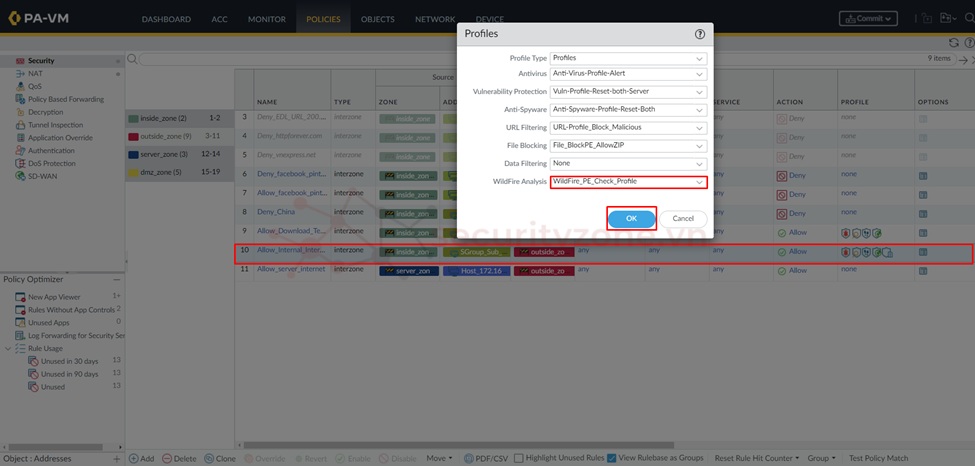

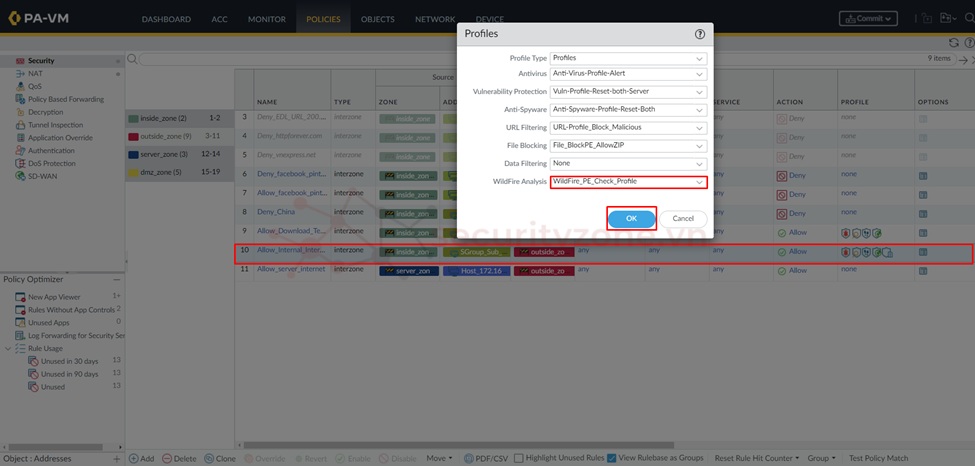

Tiếp theo cần gán profile vào security policy, ở trong trường hợp này sẽ gán vào policy cho phép các PC thuộc subnet 172.16.198.0/24 và 172.16.199.0/24 đi Internet.

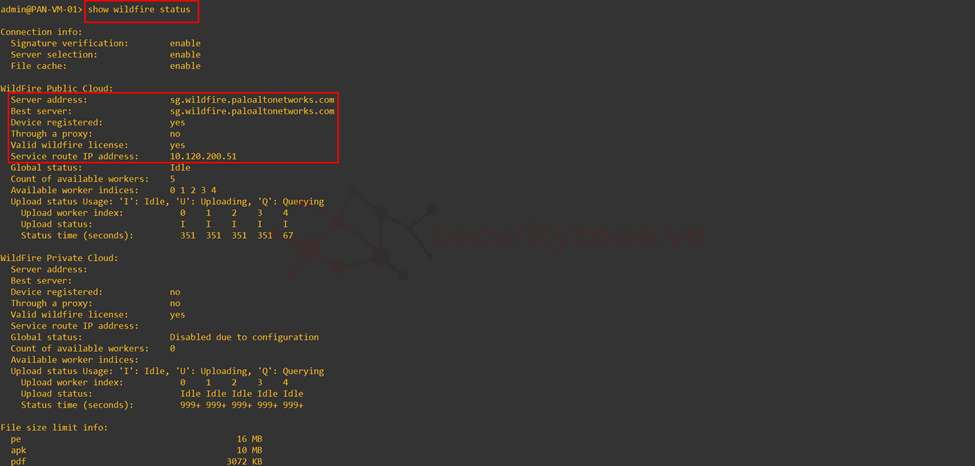

Sau đó vào CLI kiểm tra lại trạng thái của WildFire lúc này sẽ thấy được trạng thái register là Yes.

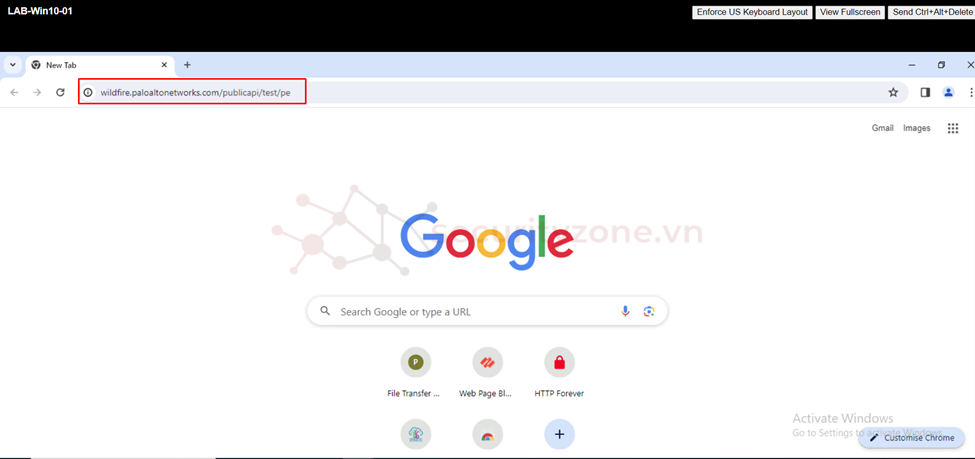

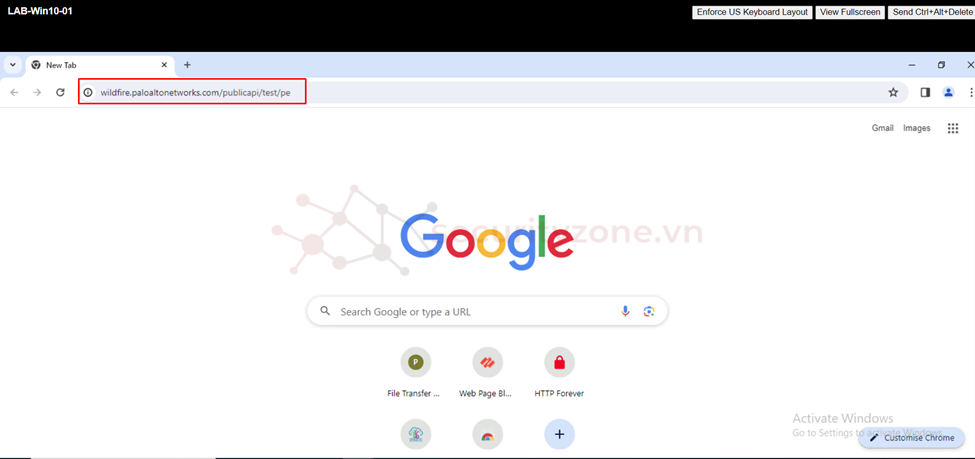

Tại thiết bị PC thuộc subnet 172.16.198.0/24 và 172.16.199.0/24 tiến hành truy cập vào wildfire test file của palo alto (http://wildfire.paloaltonetworks.com/publicapi/test/pe).

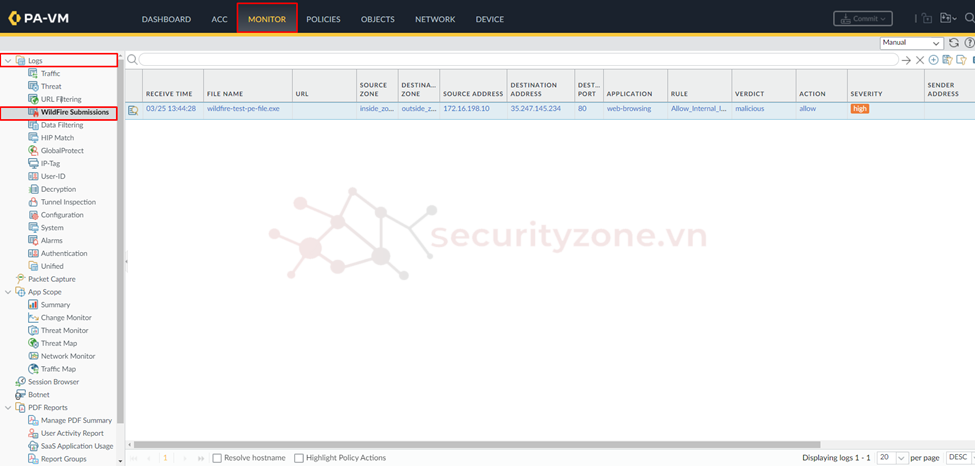

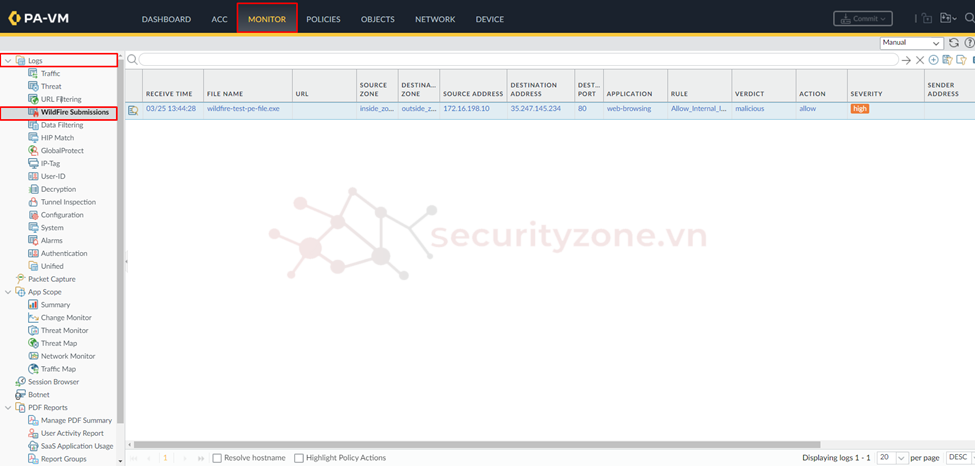

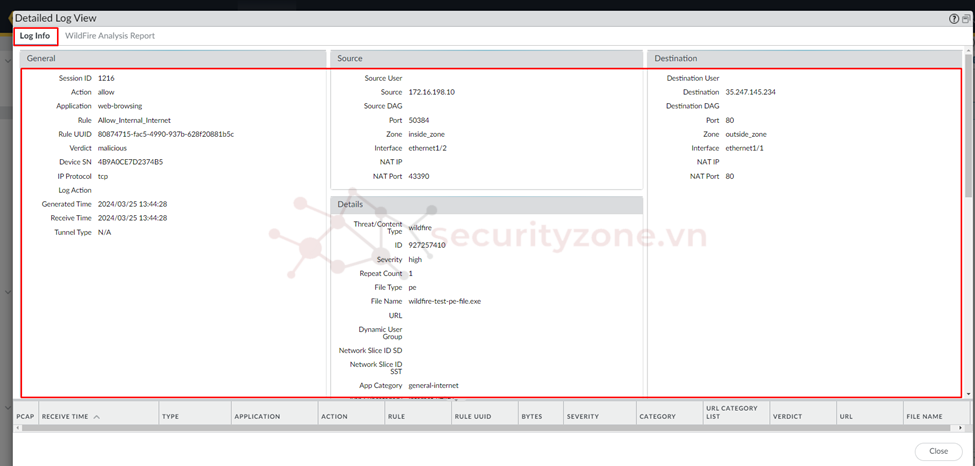

Lúc này chờ khoảng 5 phút để có kết quả phân tích WildFire tại Firewall vào phần MONITOR > Logs > WildFire Submissions sẽ thấy được kết quả trả về. Trong trường hợp này kết quả trả về của file ở trên là malicious có nghĩa là file độc hại.

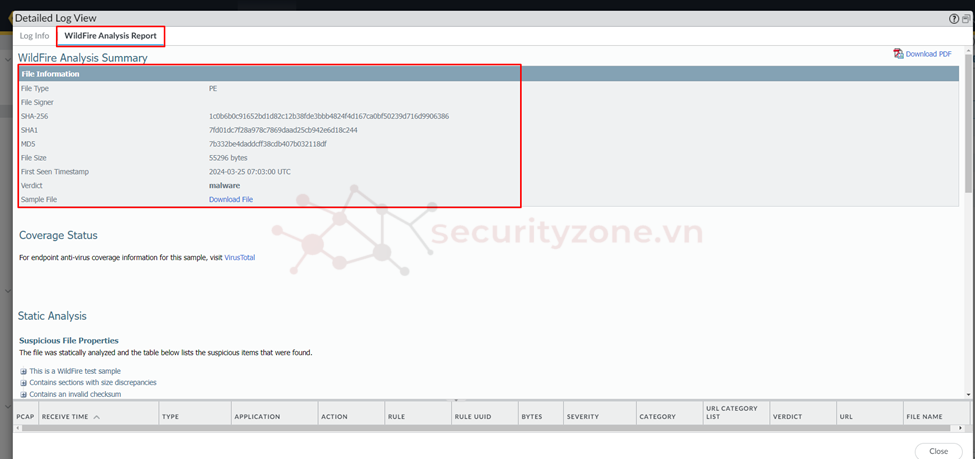

Chọn Details để xem chi tiết thông tin traffic khi truy cập tới File, ngoài ra ở tab WildFire Analysis Report sẽ thấy được kết quả phân tích chi tiết đối với file đó.

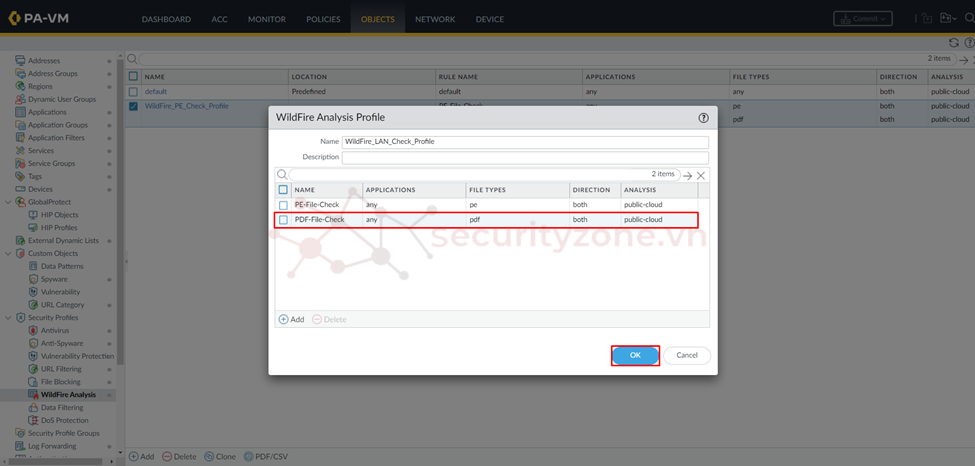

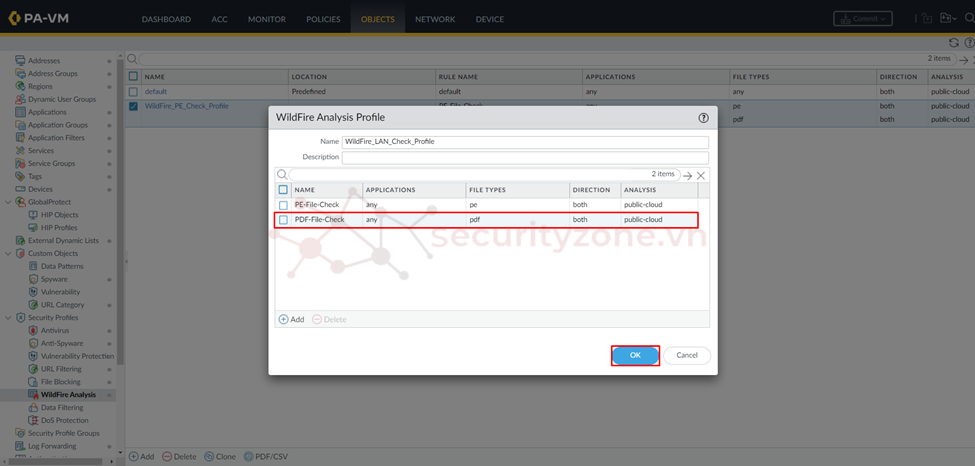

Tiếp theo tiến hành edit vào WildFire Profile trước đó và add một điều kiện cho phép phân tích các file pdf bằng public-cloud cho tất cả ứng dụng với cả 2 chiều download và upload

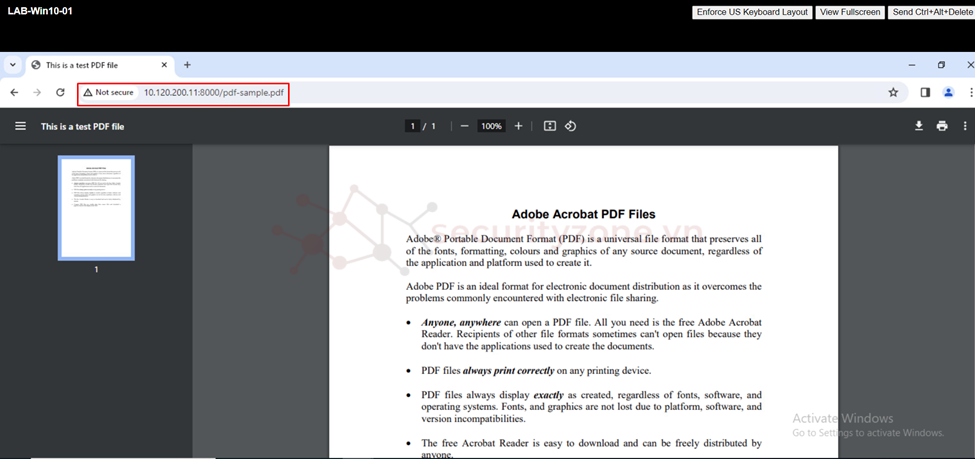

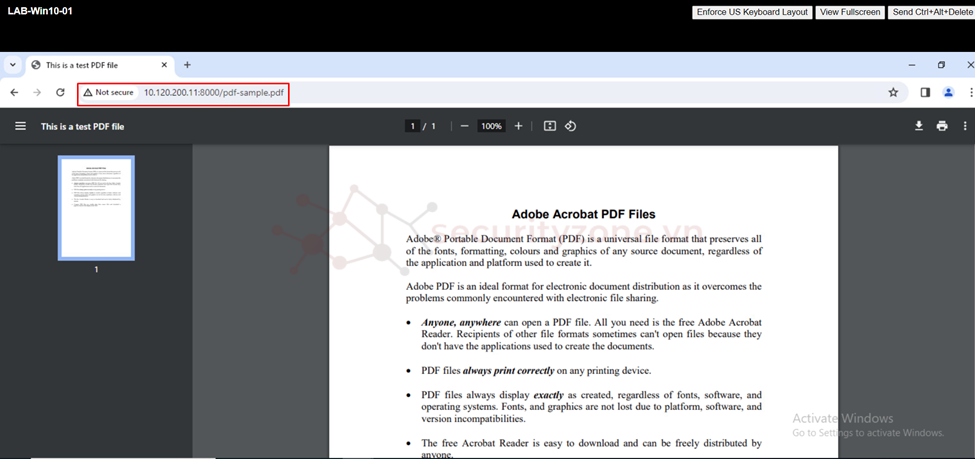

Trên thiết bị thuộc subnet 172.16.198.0/24 và 172.16.199.0/24 tiến hành truy cập vào đường dẫn chứa File pdf ở bên ngoài mạng.

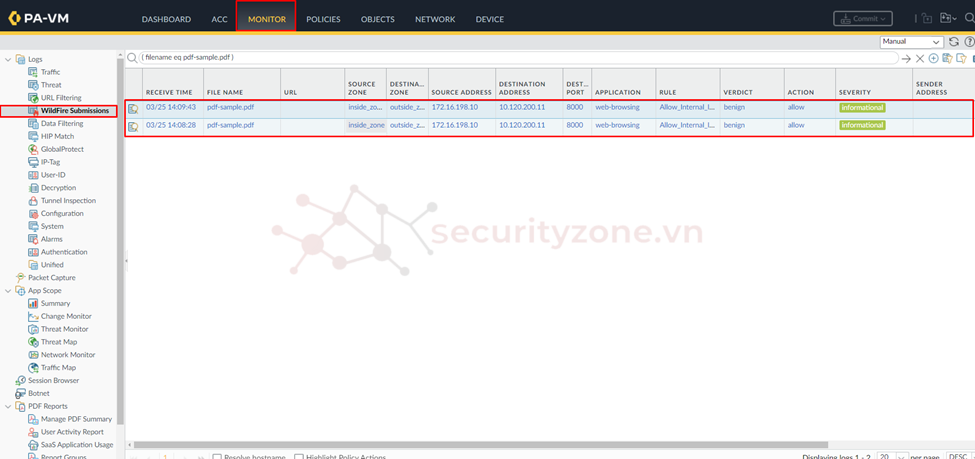

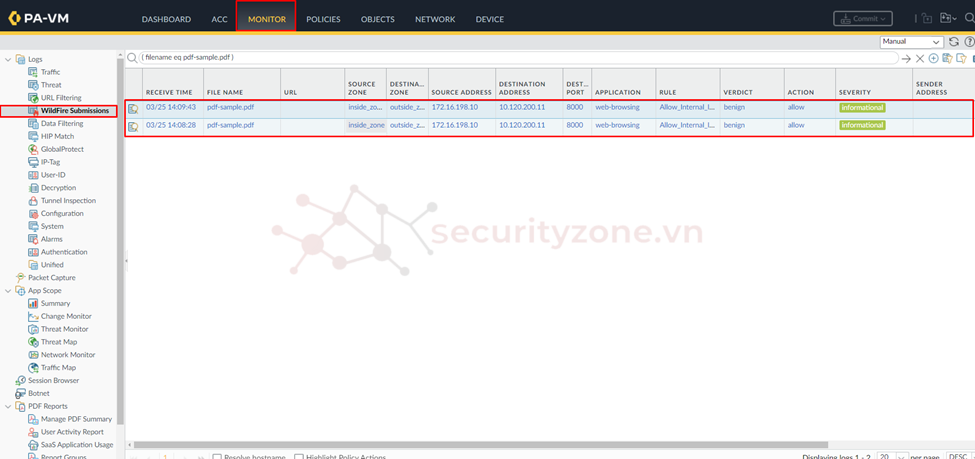

Trên Firewall vào phần MONITOR > Logs > WildFire Submissions sẽ thấy được kết quả trả về. Trong trường hợp này kết quả trả về của file ở trên là benign có nghĩa là file an toàn.

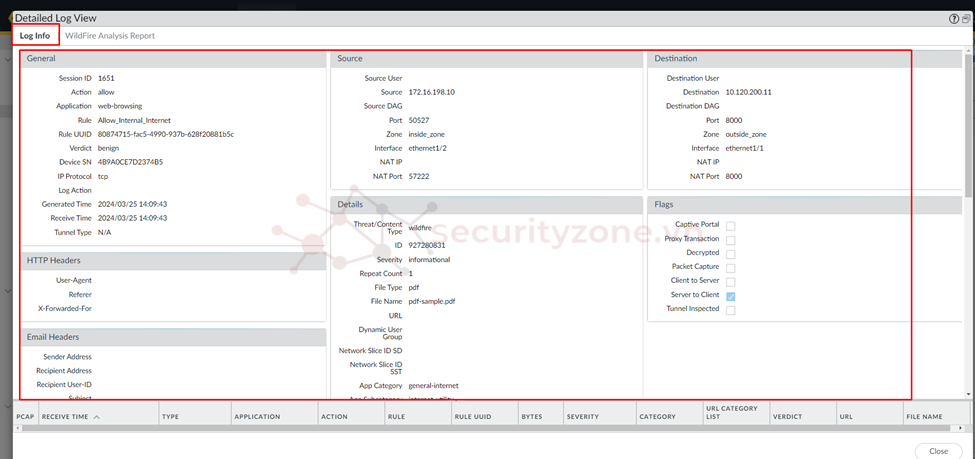

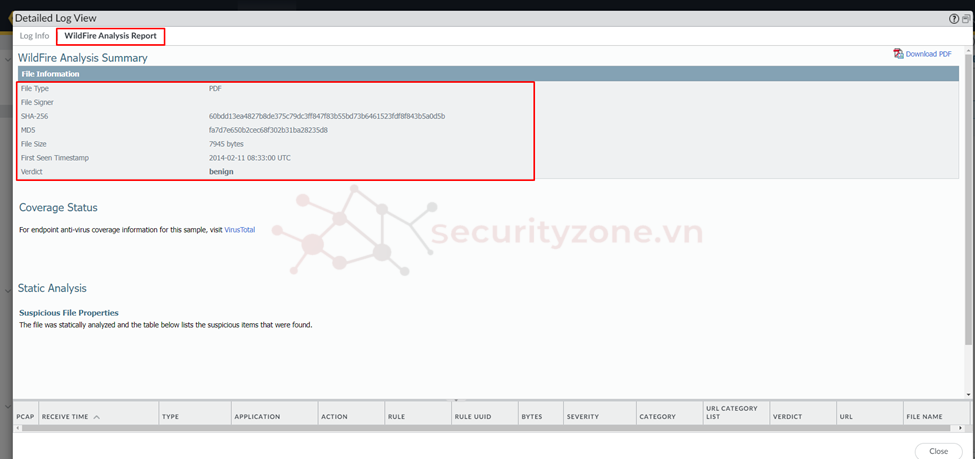

Chọn Details để xem chi tiết thông tin traffic khi truy cập tới File, ngoài ra ở tab WildFire Analysis Report sẽ thấy được kết quả phân tích chi tiết đối với file đó.

I. Giới thiệu về mô hình bài Lab

II. Cấu hình WildFire Analysis trên PAN VM-series

[LAB-11] Cấu hình tính năng WildFire Analysis trên PAN VM-series

Lưu ý: tất cả các thiết bị Palo Alto trong chuổi series này đều được dựng ảo hóa hoàn toàn trên VMware và sử dụng license trial của Palo Alto cung cấp (phiên bản Palo Alto VM-series là 10.2.5.vm_eval)

I. Giới thiệu về mô hình bài Lab

Mô hình bài Lab bao gồm các thành phần như: Switch, WEB server, DNS server, AD server, PAN VM-series và các PC người dùng được phân chia làm các subnet:

- Outside network: 10.120.190.0/24

- User network: 172.16.198.0/24 và 172.16.199.0/24

- Server network: 172.16.100.0/24 và 172.16.10.0/24

Yêu cầu của bài Lab:

- Cấu hình WildFire Analysis profile để phân tích các file PE bằng sanbox Palo Alto cho traffic từ các PC thuộc subnet 172.16.198.0/24 và 172.16.199.0/24 đi Internet.

- Cấu hình WildFire Analysis profile để phân tích các file PDF bằng sanbox Palo Alto cho traffic từ các PC thuộc subnet 172.16.198.0/24 và 172.16.199.0/24 đi Internet.

II. Cấu hình WildFire Analysis trên PAN VM-series

Tính năng WildFire trên Firewall Palo Alto là một công cụ phân tích sandbox dựa trên đám mây giúp bảo vệ mạng khỏi các mối đe dọa zero-day và các phần mềm độc hại mới nổi. WildFire sử dụng nhiều kỹ thuật phân tích tiên tiến để xác định các tệp tin độc hại, bao gồm:

- Phân tích hành vi: WildFire chạy các tệp tin trong môi trường ảo hóa để quan sát hành vi của chúng. Hành vi độc hại có thể bao gồm việc cố gắng truy cập các khu vực nhạy cảm của hệ thống, thực hiện các thao tác trái phép hoặc tải xuống các tệp tin độc hại khác.

- Phân tích tĩnh: WildFire phân tích mã của các tệp tin để tìm kiếm các dấu hiệu cho thấy chúng có thể độc hại. Các dấu hiệu này có thể bao gồm các chuỗi mã được sử dụng trong các phần mềm độc hại được biết đến hoặc các kỹ thuật che giấu mã độc hại.

- Phân tích dựa trên trí tuệ nhân tạo: WildFire sử dụng trí tuệ nhân tạo để xác định các mẫu hành vi độc hại. Điều này giúp WildFire có thể phát hiện các phần mềm độc hại mới nổi mà chưa được biết đến trước đây.

- Dịch vụ phân tích mối đe dọa dựa trên đám mây, giúp phát hiện các mối đe dọa chưa xác định.

- Phân tích Wildfire chuyển tiếp các tệp không xác định tới dịch vụ Wildfire để phân tích phần mềm độc hại.

- WildFire tự động ngăn chặn các hoạt động khai thác zero-day và các cuộc tấn công mạng bằng phần mềm độc hại.

- Hồ sơ phân tích WildFire phát hiện các mối đe dọa mới được phát hiện trong vài phút.

- Hồ sơ phân tích WildFire dẫn đến việc kiểm tra bảo mật bổ sung đối với các tệp trong lưu lượng truy cập với action allow.

- Sử dụng nó để kích hoạt Firewall chuyển tiếp các tệp hoặc liên kết email không xác định tới WildFire để phân tích.

- Hồ sơ Wildfire tương tự như các security profile có thể đính kèm vào security policy để hoạt động.

- Tệp đính kèm & URL trong email cũng được quét và sẽ được WildFire phân loại.

Tính năng WildFire có 2 dạng triển khai:

- Sử dụng public cloud WildFire của Palo Alto tùy vào khu vực địa lý mà có URL truy cập riêng, bao gồm:

- WildFire Global Cloud: wildfire.paloaltonetworks.com

- WildFire Europe Cloud: eu.wildfire.paloaltonetworks.com

- WildFire Japan Cloud: jp.wildfire.paloaltonetworks.com

- WildFire Singapore Cloud: sg.wildfire.paloaltonetworks.com

- WildFire United Kingdom Cloud: uk.wildfire.paloaltonetworks.com

- WildFire Canada Cloud: ca.wildfire.paloaltonetworks.com

- WildFire Australia Cloud: au.wildfire.paloaltonetworks.com

- WildFire Germany Cloud: de.wildfire.paloaltonetworks.com

- WildFire India Cloud: in.wildfire.paloaltonetworks.com

- WildFire Switzerland Cloud: ch.wildfire.paloaltonetworks.com

- WildFire Poland Cloud: pl.wildfire.paloaltonetworks.com

- WildFire Indonesia Cloud: id.wildfire.paloaltonetworks.com

- WildFire Taiwan Cloud: tw.wildfire.paloaltonetworks.com

- WildFire France Cloud: fr.wildfire.paloaltonetworks.com

- WildFire Qatar Cloud: qatar.wildfire.paloaltonetworks.com

- WildFire South Korea Cloud: kr.wildfire.paloaltonetworks.com

- WildFire Israel Cloud: il.wildfire.paloaltonetworks.com

- WildFire Saudi Arabia Cloud: sa.wildfire.paloaltonetworks.com

- Sử dụng Private Cloud WildFire được triển khai thông qua thiết bị Palo Alto WF-500

Cách thức hoạt động của tính năng WildFire Analysis được mô tả bằng hình dưới đây:

Các loại phán quyết được gán cho các tệp được quét bởi WildFire bao gồm:

Phán quyết | Mô tả |

Benign | Được đánh giá là an toàn và không gây nguy hiểm |

Grayware | Không có mối đe dọa bảo mật nhưng có thể hiển thị hành vi gây khó chịu; phần mềm quảng cáo, phần mềm gián điệp,.. |

Malware | Tệp chứa malicious payload; virus, worm, trojan, rootkit, botnet,... |

Phishing | Quét các liên kết trong email để xác định xem trang web đó có phải là trang web lừa đảo để lấy thông tin xác thực hoặc dữ liệu cá nhân khác không. |

Để bắt đầu việc cấu hình tính năng WildFire trên Firewall Palo Alto cần đảm bảo thiết bị đã có license bằng các truy cập vào phần DEVICE > License.

Tiếp theo cần đảm bảo version database của WildFire luôn được cập nhật mới nhất ở trong phần DEVICE > Dynamic Updates.

Sau đó tiến hành cài đặt các thông số cho WildFire trong phần DEVICE > Setup > WildFire.

Tại đây cho phép cấu hình thông tin mà các file sẽ được phân tích có thể thông qua public hoặc private cloud (WF-500), cũng như xác định kích thước của file sẽ được phân tích (nếu file vướt quá ngưỡng được cấu hình thì nó sẽ được allow mà không đẩy qua sanbox để phân tích) và cho phép ghi lại logs của các file được đánh giá là an toàn hoặc trung gian. Các loại File mà WildFire hỗ trợ phân tích bao gồm:

Loại File | Mô tả |

| pe | các tệp thực thi như tệp exe, DLL,... |

| apk | các tệp gói ứng dụng Android |

| định dạng tệp tin phổ biến được sử dụng để lưu trữ tài liệu | |

| ms-office | các tệp tin thuộc microsoft như: dotx, xlsx, pptx,... |

| jar | định dạng tệp nén được sử dụng để đóng gói nhiều tệp tin Java lại với nhau thành một tệp duy nhất |

| flash | định dạng tệp được sử dụng để tạo ra các nội dung tương tác và hoạt hình trên web như: SWF, FLV,... |

| MacOSX | được tạo bởi hệ điều hành macOS khi nén một tệp hoặc thư mục |

| archive | sử dụng để gom dữ liệu và giảm thiểu dung lượng bao gồm: 7z, RAR,... |

| linux | các file linux có định dạng là các ELF file. |

| script | các đoạn mã code với định dạng các file JScript, VBScript, PowerShell, Shell Script |

Khi login bằng CLI vào Firewall và sử dụng lệnh show wildfire status sẽ thấy được trạng thái register của WildFire cũng như license.

Lưu ý: trong trường hợp chưa apply WildFire profile vào policy thì trạng thái register của nó là no.

Để tạo WildFire Profile tiến hành vào phần OBJECTS > Security Profiles > WildFire Analysis > chọn Add.

Sau đó tiến hành đặt tên cho profile và tiến hành cấu hình các thông tin sau:

- Name: tên của điều kiện trong profile.

- Application: ứng dụng cần được phân tích qua WildFire.

- File Types: loại file cần được phân tích, các loại file mà WildFire hỗ trợ được liệt kê ở Phần I.

- Direction: chiều traffic cần được phân tích qua WildFire, hỗ trợ chiều download, upload hoặc cả hai.

- Analysis: loại cloud được sử dụng để phân tích WildFire hỗ trợ public hoặc private (thông qua WF-500)

Lưu ý: trong phần File Type cũng hỗ trợ phát hiện các link độc hại trong email.

Tiếp theo cần gán profile vào security policy, ở trong trường hợp này sẽ gán vào policy cho phép các PC thuộc subnet 172.16.198.0/24 và 172.16.199.0/24 đi Internet.

Sau đó vào CLI kiểm tra lại trạng thái của WildFire lúc này sẽ thấy được trạng thái register là Yes.

Tại thiết bị PC thuộc subnet 172.16.198.0/24 và 172.16.199.0/24 tiến hành truy cập vào wildfire test file của palo alto (http://wildfire.paloaltonetworks.com/publicapi/test/pe).

Lúc này chờ khoảng 5 phút để có kết quả phân tích WildFire tại Firewall vào phần MONITOR > Logs > WildFire Submissions sẽ thấy được kết quả trả về. Trong trường hợp này kết quả trả về của file ở trên là malicious có nghĩa là file độc hại.

Chọn Details để xem chi tiết thông tin traffic khi truy cập tới File, ngoài ra ở tab WildFire Analysis Report sẽ thấy được kết quả phân tích chi tiết đối với file đó.

|

|

Tiếp theo tiến hành edit vào WildFire Profile trước đó và add một điều kiện cho phép phân tích các file pdf bằng public-cloud cho tất cả ứng dụng với cả 2 chiều download và upload

Trên thiết bị thuộc subnet 172.16.198.0/24 và 172.16.199.0/24 tiến hành truy cập vào đường dẫn chứa File pdf ở bên ngoài mạng.

Trên Firewall vào phần MONITOR > Logs > WildFire Submissions sẽ thấy được kết quả trả về. Trong trường hợp này kết quả trả về của file ở trên là benign có nghĩa là file an toàn.

Chọn Details để xem chi tiết thông tin traffic khi truy cập tới File, ngoài ra ở tab WildFire Analysis Report sẽ thấy được kết quả phân tích chi tiết đối với file đó.

|

|

Attachments

Last edited: