Hiện nay dòng Cisco Firepower đang dần trở nên phổ biến, đây là dòng thiết bị tường lửa kết hợp bốn nền tảng bảo mật giúp ngăn chặn các mối đe dọa trong hệ thống, mang lại khả năng phục hồi cho doanh nghiệp và khả năng phòng chống mối đe dọa vượt trội. Cácưuđiểm phải kểđến khisử dụng tường lửa của Cisco:

I. Cài đặt máy ảo

1. Chuẩn bị máy ảo

Các bạn truy cập đường dẫn Download Software, đăng nhập và tải Image tương ứng để cài đặt nhé. Sau đó các bạn có thể tham khảo thông tin sau để dựng máy ảo và thêm file ISO vào phần CD/DVD:

2. Cài đặt

Khởi động máy ảo đã chuẩn bị, ban đầu các bạn sẽ cần đăng nhập bằng tài khoản mặc định là admin | Admin123:

Nhấn Enter để display EULA (chứng chỉ của Cisco) và tiếp tục nhấn Enter để đồng ý:

Tiếp theo các bạn sẽ nhập mật khẩu mới cho tài khoản admin để đăng nhập vào thiết bị:

Tiếp theo sẽ đến phần cấu hình IP MGMT cho thiết bị của các bạn, các bạn có thể chọn DHCP hoặc cấu hình Manual:

Sau đó các bạn sẽ được yêu cầu cấu hình Hostname, DNS Server cho thiết bị:

Chọn "yes" tại phần "Manage device locally" để truy cập quản lý thiết bị thông qua giao diện Web GUI:

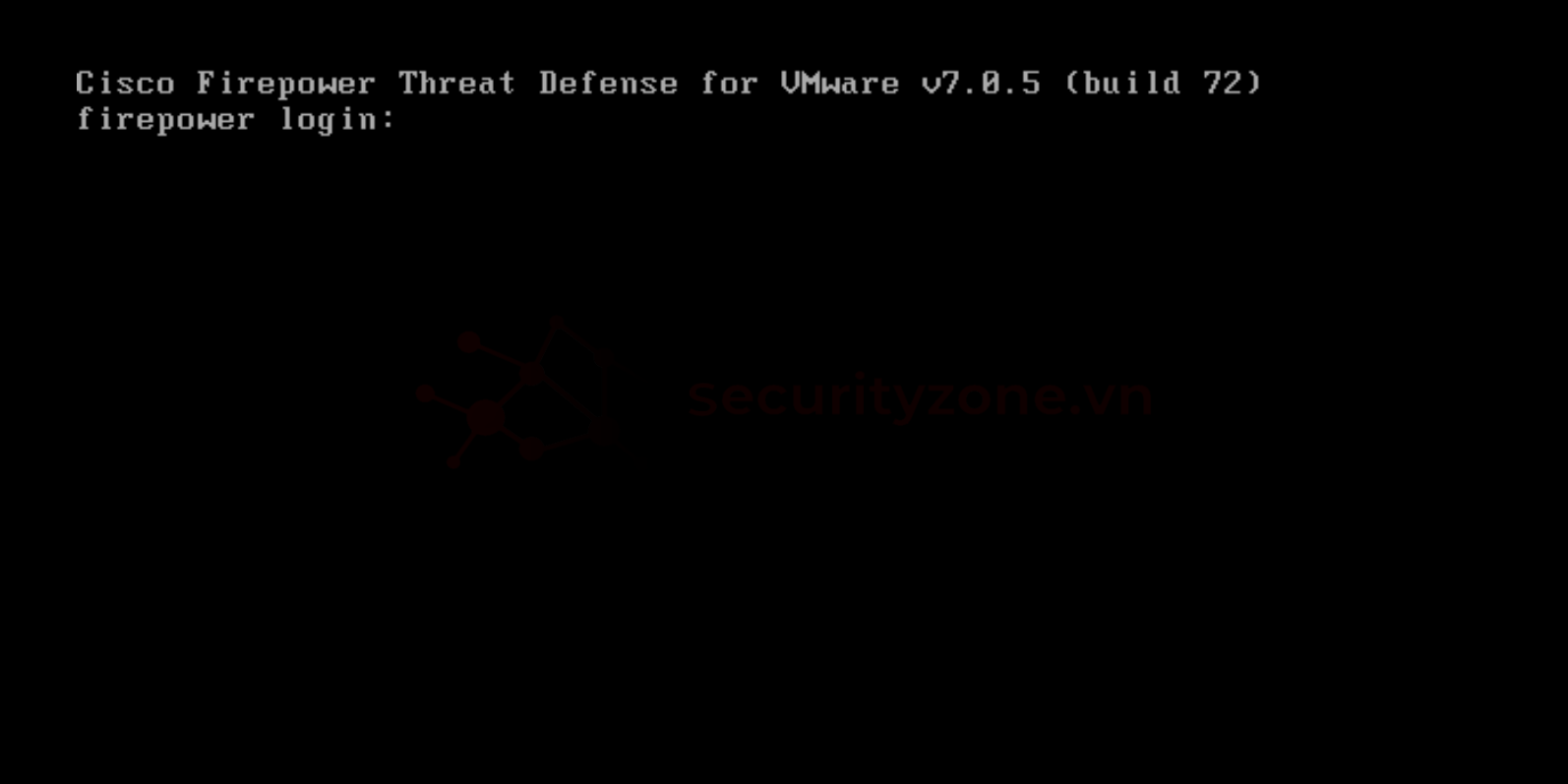

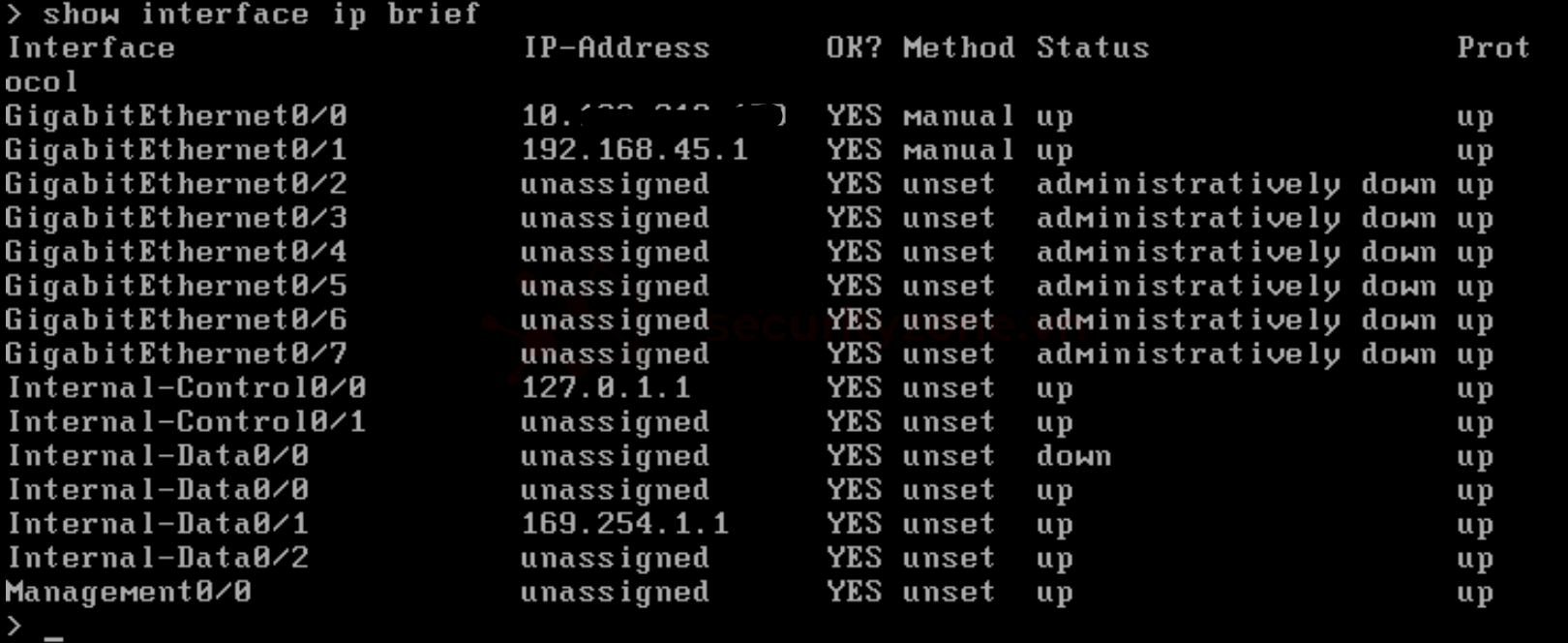

Dùng lệnh "Show interface ip brief" để kiểm tra thông tin cấu hình của các port data interface:

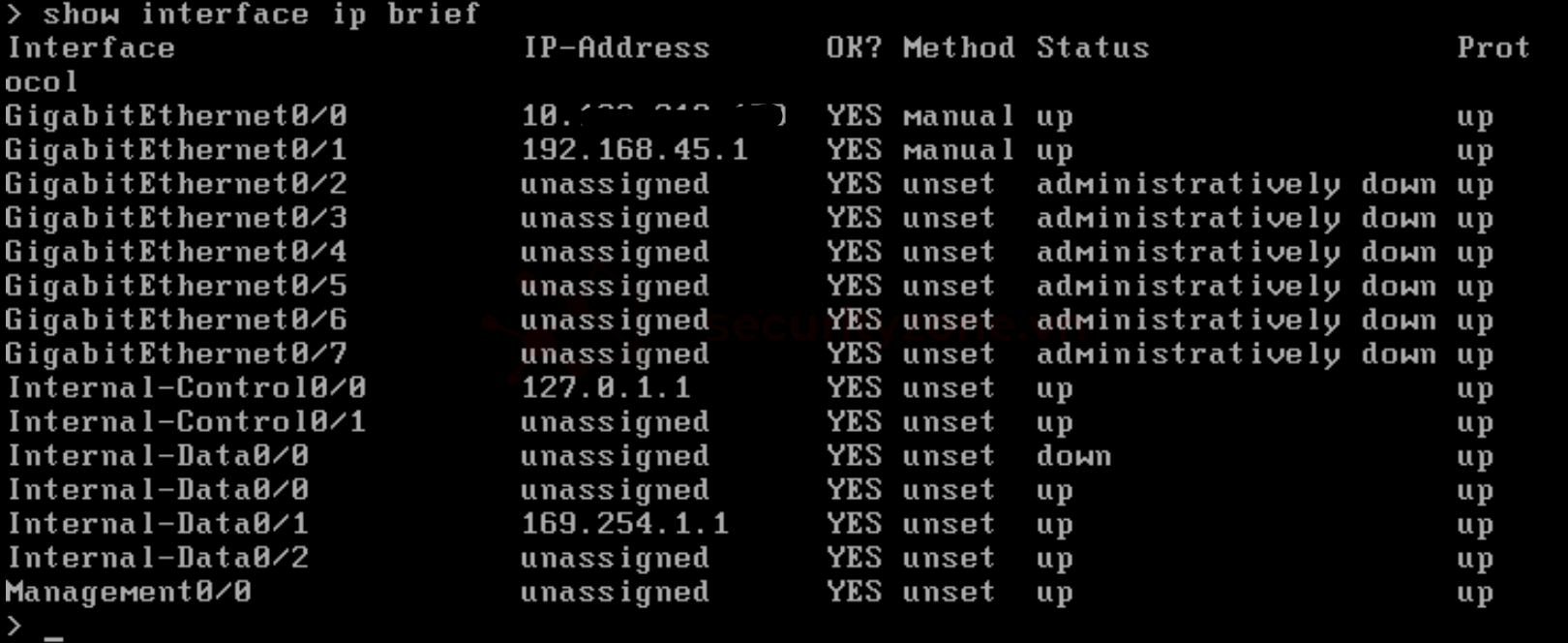

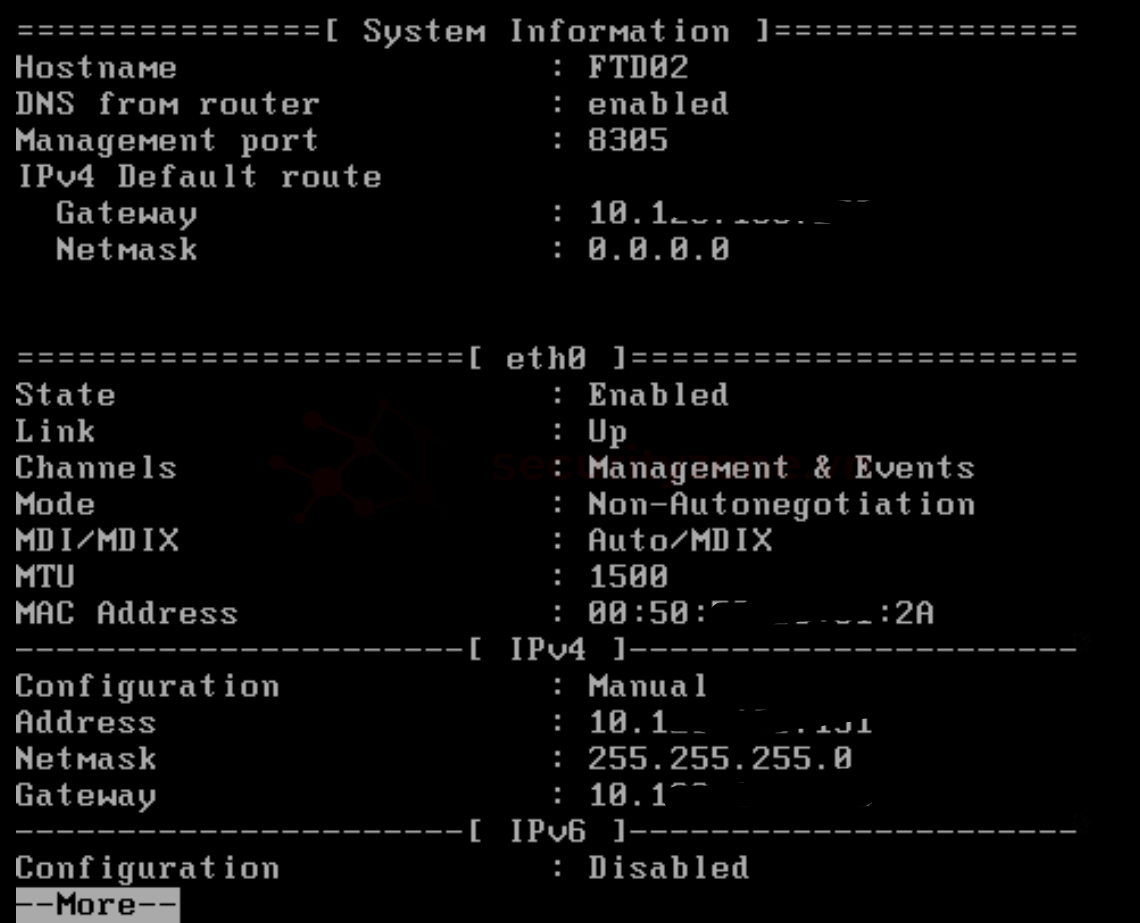

Ngoài ra nếu các bạn muốn cấu hình lại thông tin IP cho Management Interface thì các bạn dùng lệnh "configure network ipv4 manual <mgmt0 IP> <netmask> <gateway>" và dùng lệnh "show network" để kiểm tra thông tin cấu hình nhé:

II. Cấu hình cơ bản trên giao diện GUI

Bước 1: Cấu hình IP interface

Truy cập giao diện Web GUI của Cisco Firepower thông qua đường dẫn https://<IP-MGMT> và đăng nhập bằng tài khoản admin đã cấu hình trước đó:

Sau khi đăng nhập sẽ xuất hiện giao diện cấu hình của thiết bị, chọn phần Interfaces > View All Interfaces để cấu hình thông tin IP cho Interface của thiết bị:

Sau đó chọn phần Edit của Interface muốn cấu hình:

Enable và cấu hình thông tin cho Interface, chọn OK để lưu thông tin cấu hình:

Sau mỗi lần cấu hình thay đổi cần chọn Deployment, kiểm tra các thông tin cấu hình thay đổi và chọn DEPLOY NOW để tiến hành lưu các cấu hình trên thiết bị:

Bước 2: Cấu hình Route

Để cấu hình Static Route cho thiết bị vào phần Routing > View Cofiguration:

Chọn Add Static Route và cấu hình các thông tin bao gồm Interface, Network và Gateway sau đó chọn OK để lưu thông tin cấu hình:

Bước 3: Backup thiết bị

Thiết bị hỗ trợ phần backup và restore, truy cập vào mục Backup and Restore > View Configuration:

Chọn CONFIGURE để tiến hành backup cho thiết bị, điền tên cho bản backup và chọn Back Up Now hoặc có thể Schedule để việc Backup diễn ra vào thời điểm tùy chọn:

Cấu hình Auto backup bằng cách chọn Configure tại phần Recurring Backup, sau đó điền thông tin thời gian và lập lịch cho việc backup diễn ra hằng ngày, hằng tuần hoặc hằng tháng:

Bước 4: Update bản vá cho thiết bị

Cập nhập bản vá cho Cisco Secure Firewall 3110 từ Cloud, sau khi đã cấu hình các thông cho Firewall, tiến hành truy cập lại GUI. Để cài đặt các bản vá mà hãng khuyến nghị tiến hành vào phần Updates > View Configuration:

Ở đây ta sẽ chọn Update from Cloud cho các tính năng của thiết bị, kiểm tra tiến trình Update trong phần Task List:

Chúc mọi người thành công :">

- Tự động ngăn chặn hành vi xâm phạm để duy trì hoạt động kinh doanh:

Bạn có được bảo vệ 24/7 không? Cisco Talos không ngừng phân tích dữ liệu về mối đe dọa và tạo ra các giải pháp bảo mật mà Tường lửa thế hệ kế tiếp của Cisco sử dụng để tự động ngăn chặn hành vi xâm phạm. Chúng tôi chặn đứng hành vi tấn công để giúp doanh nghiệp của bạn không gặp phải rắc rối. - Khả năng hiển thị giúp nhanh chóng phát hiện và ngăn chặn mối đe dọa:

Bạn có đang quan sát một cách toàn diện không? Nếu không nhận thấy các mối đe dọa, bạn sẽ không thể ngăn chặn các mối đe dọa đó. Nhận khả năng hiển thị bảo mật và mạng chuyên sâu nhất bằng các tính năng bảo mật nâng cao tích hợp sẵn như NGIPS cùng giải pháp bảo vệ chống phần mềm độc hại nâng cao để nhanh chóng phát hiện và ngăn chặn các mối đe dọa tinh vi nhất. - Tự động hóa hoạt động để tiết kiệm thời gian và giảm độ phức tạp:

Tạm thời ngăn chặn mối đe dọa chỉ là hành động tốn công vô ích. Hãy để Tường lửa thế hệ kế tiếp của Cisco thay bạn thực hiện công việc. Việc thực thi và áp dụng chính sách tự động giải phóng thời gian giúp bạn có thể tập trung vào các nhiệm vụ ưu tiên hàng đầu. Tường lửa của Cisco hoạt động với các công cụ bảo mật tích hợp khác của Cisco nhằm phát hiện và ngăn chặn mối đe dọa nhanh hơn.

I. Cài đặt máy ảo

1. Chuẩn bị máy ảo

Các bạn truy cập đường dẫn Download Software, đăng nhập và tải Image tương ứng để cài đặt nhé. Sau đó các bạn có thể tham khảo thông tin sau để dựng máy ảo và thêm file ISO vào phần CD/DVD:

- Guest OS: Other 2.6.x Linux (64-bit)

- Compatibility: ESXi 7.0 and later (VM version 17)

- CPU: 4 CPU(s)

- Memory: 8 GB

- Hard disk: 48.5 GB

- Network Adapter: 9 card

- Cisco_Firepower_Threat_Defense_Virtual-VI-X.X.X-xx.ovf

- Cisco_Firepower_Threat_Defense_Virtual-VI-X.X.X-xx.mf

- Cisco_Firepower_Threat_Defense_Virtual-X.X.X-xx.vmdk

- Cisco_Firepower_Threat_Defense_Virtual-ESXi-X.X.X-xx.ovf

- Cisco_Firepower_Threat_Defense_Virtual-ESXi-X.X.X-xx.mf

- Cisco_Firepower_Threat_Defense_Virtual-X.X.X-xx.vmdk

2. Cài đặt

Khởi động máy ảo đã chuẩn bị, ban đầu các bạn sẽ cần đăng nhập bằng tài khoản mặc định là admin | Admin123:

Nhấn Enter để display EULA (chứng chỉ của Cisco) và tiếp tục nhấn Enter để đồng ý:

Tiếp theo các bạn sẽ nhập mật khẩu mới cho tài khoản admin để đăng nhập vào thiết bị:

Tiếp theo sẽ đến phần cấu hình IP MGMT cho thiết bị của các bạn, các bạn có thể chọn DHCP hoặc cấu hình Manual:

Sau đó các bạn sẽ được yêu cầu cấu hình Hostname, DNS Server cho thiết bị:

Chọn "yes" tại phần "Manage device locally" để truy cập quản lý thiết bị thông qua giao diện Web GUI:

Dùng lệnh "Show interface ip brief" để kiểm tra thông tin cấu hình của các port data interface:

Ngoài ra nếu các bạn muốn cấu hình lại thông tin IP cho Management Interface thì các bạn dùng lệnh "configure network ipv4 manual <mgmt0 IP> <netmask> <gateway>" và dùng lệnh "show network" để kiểm tra thông tin cấu hình nhé:

II. Cấu hình cơ bản trên giao diện GUI

Bước 1: Cấu hình IP interface

Truy cập giao diện Web GUI của Cisco Firepower thông qua đường dẫn https://<IP-MGMT> và đăng nhập bằng tài khoản admin đã cấu hình trước đó:

Sau khi đăng nhập sẽ xuất hiện giao diện cấu hình của thiết bị, chọn phần Interfaces > View All Interfaces để cấu hình thông tin IP cho Interface của thiết bị:

Sau đó chọn phần Edit của Interface muốn cấu hình:

Enable và cấu hình thông tin cho Interface, chọn OK để lưu thông tin cấu hình:

Sau mỗi lần cấu hình thay đổi cần chọn Deployment, kiểm tra các thông tin cấu hình thay đổi và chọn DEPLOY NOW để tiến hành lưu các cấu hình trên thiết bị:

Bước 2: Cấu hình Route

Để cấu hình Static Route cho thiết bị vào phần Routing > View Cofiguration:

Chọn Add Static Route và cấu hình các thông tin bao gồm Interface, Network và Gateway sau đó chọn OK để lưu thông tin cấu hình:

Bước 3: Backup thiết bị

Thiết bị hỗ trợ phần backup và restore, truy cập vào mục Backup and Restore > View Configuration:

Chọn CONFIGURE để tiến hành backup cho thiết bị, điền tên cho bản backup và chọn Back Up Now hoặc có thể Schedule để việc Backup diễn ra vào thời điểm tùy chọn:

Cấu hình Auto backup bằng cách chọn Configure tại phần Recurring Backup, sau đó điền thông tin thời gian và lập lịch cho việc backup diễn ra hằng ngày, hằng tuần hoặc hằng tháng:

Bước 4: Update bản vá cho thiết bị

Cập nhập bản vá cho Cisco Secure Firewall 3110 từ Cloud, sau khi đã cấu hình các thông cho Firewall, tiến hành truy cập lại GUI. Để cài đặt các bản vá mà hãng khuyến nghị tiến hành vào phần Updates > View Configuration:

Ở đây ta sẽ chọn Update from Cloud cho các tính năng của thiết bị, kiểm tra tiến trình Update trong phần Task List:

Chúc mọi người thành công :">

Attachments

Last edited: