HƯỚNG DẪN KHẮC PHỤC ISSUE CVE-2018-3646 TRÊN VMWARE ESXI

Issue: This host is potentially vulnerable to issues described in CVE-2018-3646, please refer to https://kb.vmware.com/s/article/55636 for details and VMware recommendations. KB 55636

Tham khảo: https://kb.vmware.com/s/article/55806

I. Mô tả - ảnh hưởng

Intel đã tiết lộ chi tiết về một loại lỗ hổng thực thi đầu cơ CPU được gọi chung là “L1 Terminal Fault” có thể xảy ra trên các bộ xử lý Intel trong quá khứ và hiện tại (từ ít nhất là 2009 đến năm 2018).

Giống như Meltdown, Rogue System Register Read, "Lazy FP state restore", lỗ hổng L1 Terminal Fault có thể xảy ra khi các bộ vi xử lý Intel bị ảnh hưởng vượt quá khả năng truy cập dữ liệu không được cấp phép. Dữ liệu của người dùng có thể bị đánh cắp cho các mục đích khác nhau.

CVE-2018-3646 là một trong những lỗ hổng vi xử lý Intel và tác động đến các trình ảo hóa. Nó có thể cho phép một VM độc hại chạy trên CPU nhất định xâm phạm các nội dung của thông tin đặc quyền của một VM khác trong L1 data cache của cùng một core. Bởi vì các bộ xử lý Intel hiện tại chia sẻ L1 data cache, có địa chỉ vật lý trên cả hai bộ xử lý logic của core hỗ trợ siêu phân luồng, việc lập lịch đồng thời các luồng trên cả hai bộ xử lý logic sẽ tạo ra khả năng rò rỉ thông tin. CVE-2018-3646 có hai hướng tấn công hiện được biết đến được gọi là "Sequential-Context" và "Concurrent-Context”. Cả hai hướng tấn công phải được xử lý để giảm thiểu rủi ro bảo mật.

Tóm tắt hướng tấn công

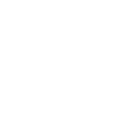

VMWare đề xuất 3 bước để giải quyết vấn đề CVE-2018-3646 được mô tả theo hình sau:

a. Update Phase: Apply vSphere Updates and Patches

Rủi ro sequential-Contex được giảm nhẹ bằng bản cập nhật vSphere cho các phiên bản sản phẩm được liệt kê trong VMware Security Advisory VMSA-2018-0020. Việc giảm thiểu này phụ thuộc vào các bản cập nhật vi mã của Intel (được cung cấp trong các bản vá ESXi riêng cho hầu hết các nền tảng phần cứng của Intel) cũng được ghi lại trong VMSA-2018-0020. Hướng giải quyết này được bật theo mặc định và không áp đặt một tác động đến hiệu suất đáng kể.

b. Planning Phase: Assess Your Environment

Rủi ro concurrent-context được giảm nhẹ thông qua sự hỗ trợ của ESXi Side-Channel-Aware Scheduler, được bao gồm trong các bản cập nhật và bản vá được liệt kê trong VMSA-2018-0020. Bộ lập lịch này không được bật theo mặc định. Việc bổ sung bộ lập lịch này có thể tạo ra tác động hiệu suất không hề nhỏ đối với các ứng dụng chạy trong môi trường vSphere. Mục tiêu của Assess Your Environment là tìm hiểu xem môi trường hiện tại của bạn có đủ dung lượng CPU để kích hoạt bộ lập lịch mà không có tác động hoạt động hay không.

Danh sách sau đây tóm tắt các khía cạnh có thể bị ảnh hưởng sau khi bật ESXi Side-Channel-Aware Scheduler:

Lưu ý: Các tổ chức có thể chọn không kích hoạt ESXi Side-Channel-Aware Scheduler sau khi thực hiện đánh giá rủi ro và chấp nhận rủi ro do concurrent-context gây ra. Điều này KHÔNG ĐƯỢC KHUYẾN NGHỊ.

c. Scheduler-Enablement Phase

Kích hoạt ESXi Side-Channel-Aware Scheduler v2 dùng ESXi Embedded Host Client

Thực hiện:

5. Chọn true (mặc định là false)

6. Chọn Save.

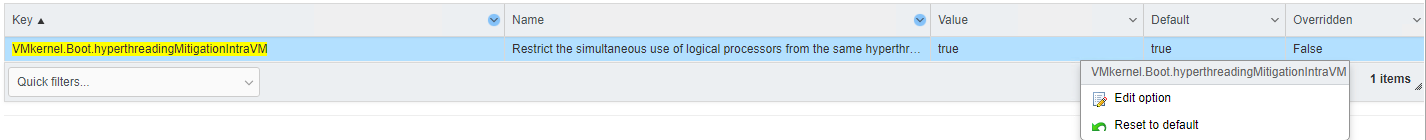

7. Dùng khung tìm kiếm tìm “VMkernel.Boot.hyperthreadingMitigationIntraVM”

8. Chọn VMkernel.Boot.hyperthreadingMitigationIntraVM, click phải chọn Edit Option

9. Chọn false (mặc định là true)

10. Chọn Save.

Kết quả sau khi thực hiện cần tương tự như sau:

11. Reboot the ESXi host for the configuration change to go into effect.

Hệ thống trong bài viết sử dụng ESXi 6.7 later update 2. Đối với các phiên bản trước 6.7u2, tham khảo liên kết đầu bài viết. Ngoài ra, ta cũng có thể thực hiện các bước ở mục c trên trong vCenter hoặc bằng CLI. Tham khảo liên kết đầu bài viết.

---HẾT---

Issue: This host is potentially vulnerable to issues described in CVE-2018-3646, please refer to https://kb.vmware.com/s/article/55636 for details and VMware recommendations. KB 55636

Tham khảo: https://kb.vmware.com/s/article/55806

I. Mô tả - ảnh hưởng

Intel đã tiết lộ chi tiết về một loại lỗ hổng thực thi đầu cơ CPU được gọi chung là “L1 Terminal Fault” có thể xảy ra trên các bộ xử lý Intel trong quá khứ và hiện tại (từ ít nhất là 2009 đến năm 2018).

Giống như Meltdown, Rogue System Register Read, "Lazy FP state restore", lỗ hổng L1 Terminal Fault có thể xảy ra khi các bộ vi xử lý Intel bị ảnh hưởng vượt quá khả năng truy cập dữ liệu không được cấp phép. Dữ liệu của người dùng có thể bị đánh cắp cho các mục đích khác nhau.

CVE-2018-3646 là một trong những lỗ hổng vi xử lý Intel và tác động đến các trình ảo hóa. Nó có thể cho phép một VM độc hại chạy trên CPU nhất định xâm phạm các nội dung của thông tin đặc quyền của một VM khác trong L1 data cache của cùng một core. Bởi vì các bộ xử lý Intel hiện tại chia sẻ L1 data cache, có địa chỉ vật lý trên cả hai bộ xử lý logic của core hỗ trợ siêu phân luồng, việc lập lịch đồng thời các luồng trên cả hai bộ xử lý logic sẽ tạo ra khả năng rò rỉ thông tin. CVE-2018-3646 có hai hướng tấn công hiện được biết đến được gọi là "Sequential-Context" và "Concurrent-Context”. Cả hai hướng tấn công phải được xử lý để giảm thiểu rủi ro bảo mật.

Tóm tắt hướng tấn công

- Sequential-Contex: một VM độc hại có khả năng suy ra dữ liệu L1 được truy cập gần đây của ngữ cảnh trước đó (luồng hypanneror hoặc luồng VM khác) trên bộ xử lý logic của core.

- Concurrent-Context: một VM độc hại có khả năng có thể suy ra dữ liệu L1 được truy cập gần đây của ngữ cảnh thực thi đồng thời (luồng hypanneror hoặc luồng VM khác) trên bộ xử lý logic khác của core hỗ trợ siêu phân luồng.

- Chống tấn công Sequential-Context đạt được bằng các bản cập nhật và bản vá vSphere. Hướng giải quyết này được bật theo mặc định và không có một tác động đến hiệu suất đáng kể. Xin vui lòng xem phần giải pháp để biết chi tiết.

- Chống tấn công Concurrent-Context đòi hỏi phải có một tính năng mới được gọi là ESXi Side-Channel-Aware Scheduler. Phiên bản ban đầu của tính năng này sẽ chỉ lên lịch trình cho trình ảo hóa và máy ảo trên một bộ xử lý logic của core hỗ trợ Hyperthreading của Intel. Tính năng này có thể có một tác động đáng kể đến hiệu suất và không được bật theo mặc định. Xin vui lòng xem phần giải quyết để biết chi tiết.

VMWare đề xuất 3 bước để giải quyết vấn đề CVE-2018-3646 được mô tả theo hình sau:

a. Update Phase: Apply vSphere Updates and Patches

Rủi ro sequential-Contex được giảm nhẹ bằng bản cập nhật vSphere cho các phiên bản sản phẩm được liệt kê trong VMware Security Advisory VMSA-2018-0020. Việc giảm thiểu này phụ thuộc vào các bản cập nhật vi mã của Intel (được cung cấp trong các bản vá ESXi riêng cho hầu hết các nền tảng phần cứng của Intel) cũng được ghi lại trong VMSA-2018-0020. Hướng giải quyết này được bật theo mặc định và không áp đặt một tác động đến hiệu suất đáng kể.

b. Planning Phase: Assess Your Environment

Rủi ro concurrent-context được giảm nhẹ thông qua sự hỗ trợ của ESXi Side-Channel-Aware Scheduler, được bao gồm trong các bản cập nhật và bản vá được liệt kê trong VMSA-2018-0020. Bộ lập lịch này không được bật theo mặc định. Việc bổ sung bộ lập lịch này có thể tạo ra tác động hiệu suất không hề nhỏ đối với các ứng dụng chạy trong môi trường vSphere. Mục tiêu của Assess Your Environment là tìm hiểu xem môi trường hiện tại của bạn có đủ dung lượng CPU để kích hoạt bộ lập lịch mà không có tác động hoạt động hay không.

Danh sách sau đây tóm tắt các khía cạnh có thể bị ảnh hưởng sau khi bật ESXi Side-Channel-Aware Scheduler:

- Máy ảo được cấu hình với vCPU lớn hơn core vật lý có sẵn trên máy chủ ESXi

- Máy ảo được định cấu hình với cài đặt tùy chỉnh affinity hoặc NUMA

- Máy ảo có cấu hình latency-sensitive

- Máy chủ ESXi có mức sử dụng CPU trung bình lớn hơn 70%

- Máy chủ có tùy chọn CPU resource management tùy chỉnh được bật

- Các cụm HA rolling upgrade sẽ tăng mức sử dụng CPU trung bình trên 100%

c. Scheduler-Enablement Phase

Kích hoạt ESXi Side-Channel-Aware Scheduler v2 dùng ESXi Embedded Host Client

Thực hiện:

- Kết nối ESXi host bằng cách truy cập https://<HOSTESXiNAME>.

- Chọn Manager

- Chọn Advanced settings tab

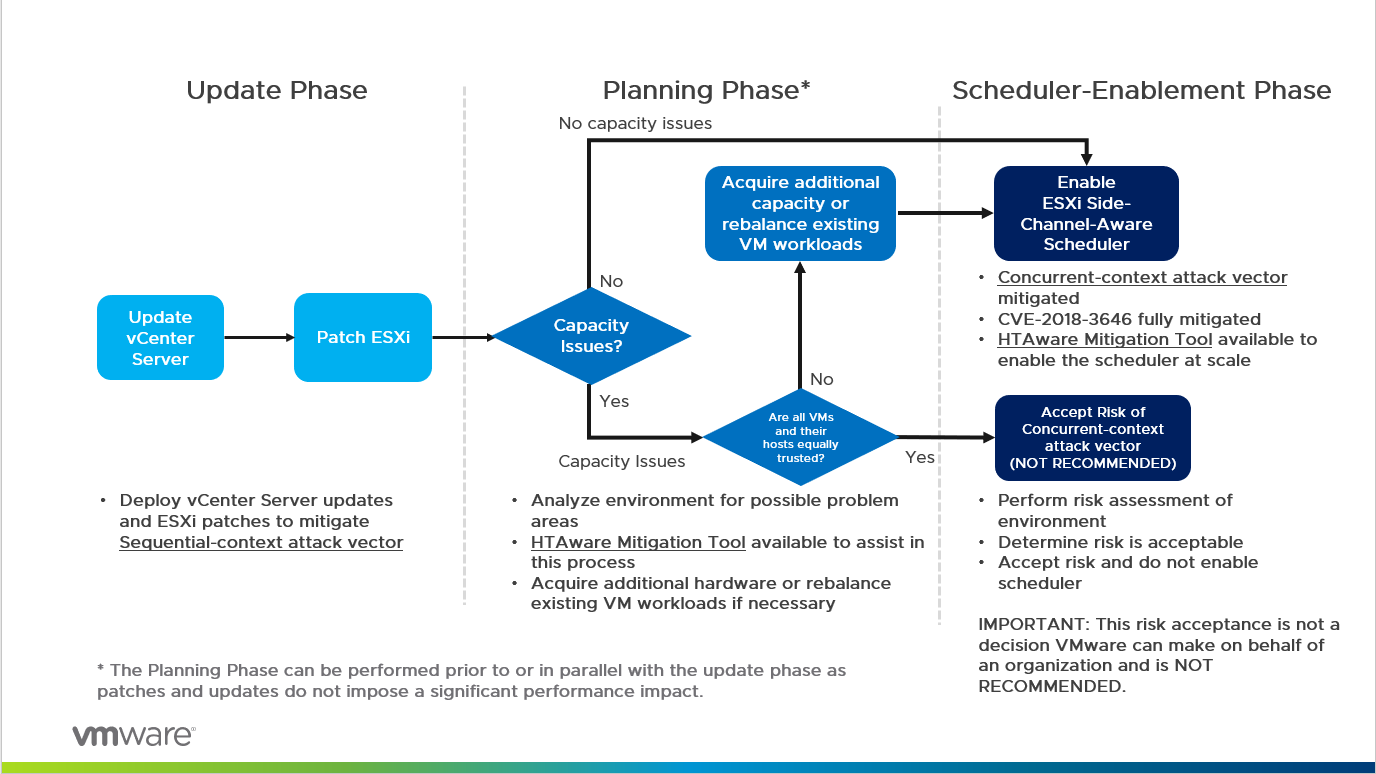

- Dùng khung tìm kiếm tìm “VMkernel.Boot.hyperthreadingMitigation”. Chọn VMkernel.Boot.hyperthreadingMitigation, click phải chọn Edit Option

5. Chọn true (mặc định là false)

6. Chọn Save.

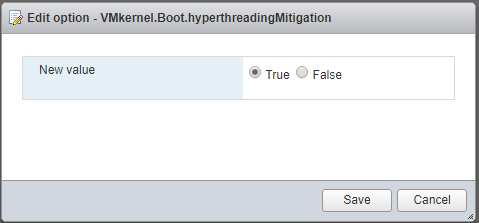

7. Dùng khung tìm kiếm tìm “VMkernel.Boot.hyperthreadingMitigationIntraVM”

8. Chọn VMkernel.Boot.hyperthreadingMitigationIntraVM, click phải chọn Edit Option

9. Chọn false (mặc định là true)

10. Chọn Save.

Kết quả sau khi thực hiện cần tương tự như sau:

11. Reboot the ESXi host for the configuration change to go into effect.

Hệ thống trong bài viết sử dụng ESXi 6.7 later update 2. Đối với các phiên bản trước 6.7u2, tham khảo liên kết đầu bài viết. Ngoài ra, ta cũng có thể thực hiện các bước ở mục c trên trong vCenter hoặc bằng CLI. Tham khảo liên kết đầu bài viết.

---HẾT---

Last edited: