[NAT] Cấu hình U-Turn NAT trên Palo Alto

Lưu ý: tất cả các thiết bị Palo Alto trong chuổi series này đều được dựng ảo hóa hoàn toàn trên VMware và sử dụng license trial của Palo Alto cung cấp (phiên bản Palo Alto VM-series là 10.2.5.vm_eval)

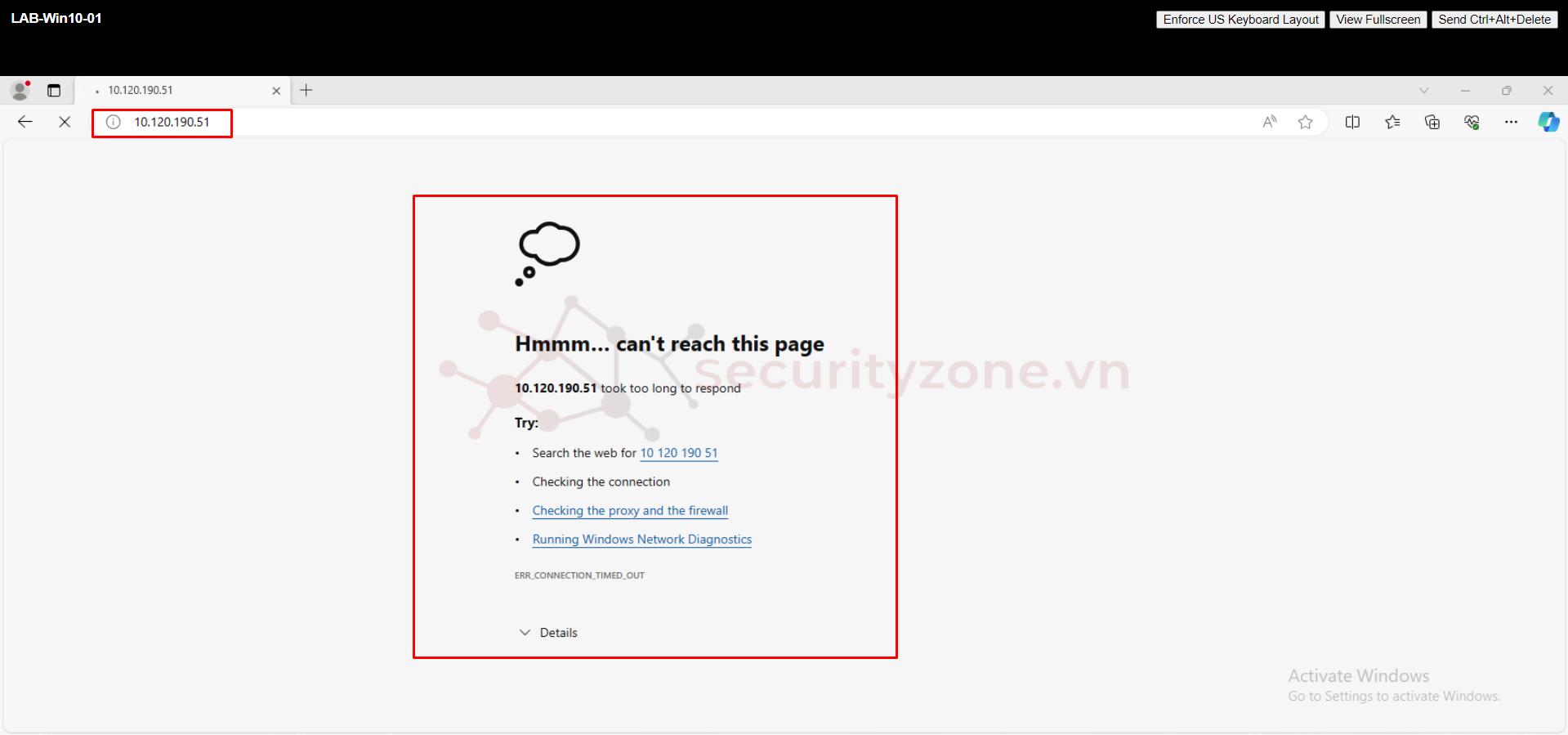

Trong trường hợp muốn public WEB server (172.16.10.100) ra Internet để user bên ngoài có thể truy cập dịch vụ web lúc này cần mapping ip External (10.120.190.51) thành DNS public, nhưng lúc này các PC nội bộ (thuộc subnet 172.16.198.0/24 và 172.16.199.0/24) không thể truy cập được WEB server thông qua IP External mà cần phải truy cập thông qua IP private của WEB server (172.16.10.100) điều này dẫn đến cần phải tạo thêm 1 record DNS trên DNS server private để phân giải DNS của WEB server thành ip private (nhưng nếu làm vậy khi user guest truy cập vào hệ thống sẽ được cấu hình DNS private thay vì DNS public điều này dẫn tới các vấn đề liên quan đến bảo mật). Giải pháp đưa ra là cần phải cấu hình U-Turn NAT (NAT Reflection) trên Palo Alto đảm bảo các user bên trong mạng có thể truy cập được ip External của WEB server.

User Public | User Local |

|

|

- Outside network: 10.120.190.0/24

- User network: 172.16.198.0/24 và 172.16.199.0/24

- WEB server: 172.16.10.100 (Public IP 10.120.190.51)

- erver network: 172.16.100.0/24 và 172.16.10.0/24

Lưu ý: KB này chỉ tập trung U-Turn NAT trong trường hợp Web Server và local user khác Zone và khác Subnet

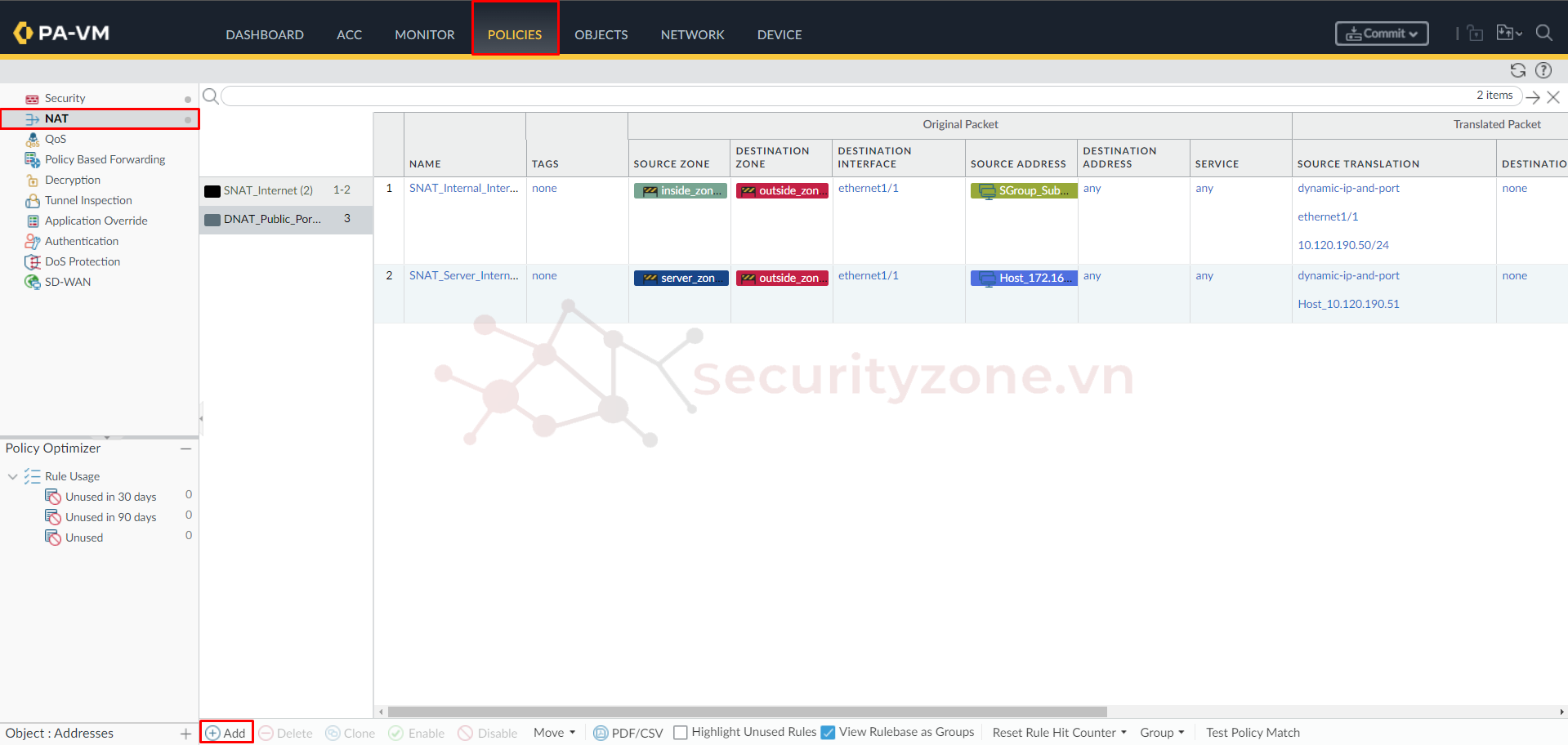

Để cấu hình U-Turn NAT tiến hành vào phần POLICES > NAT > chọn Add.

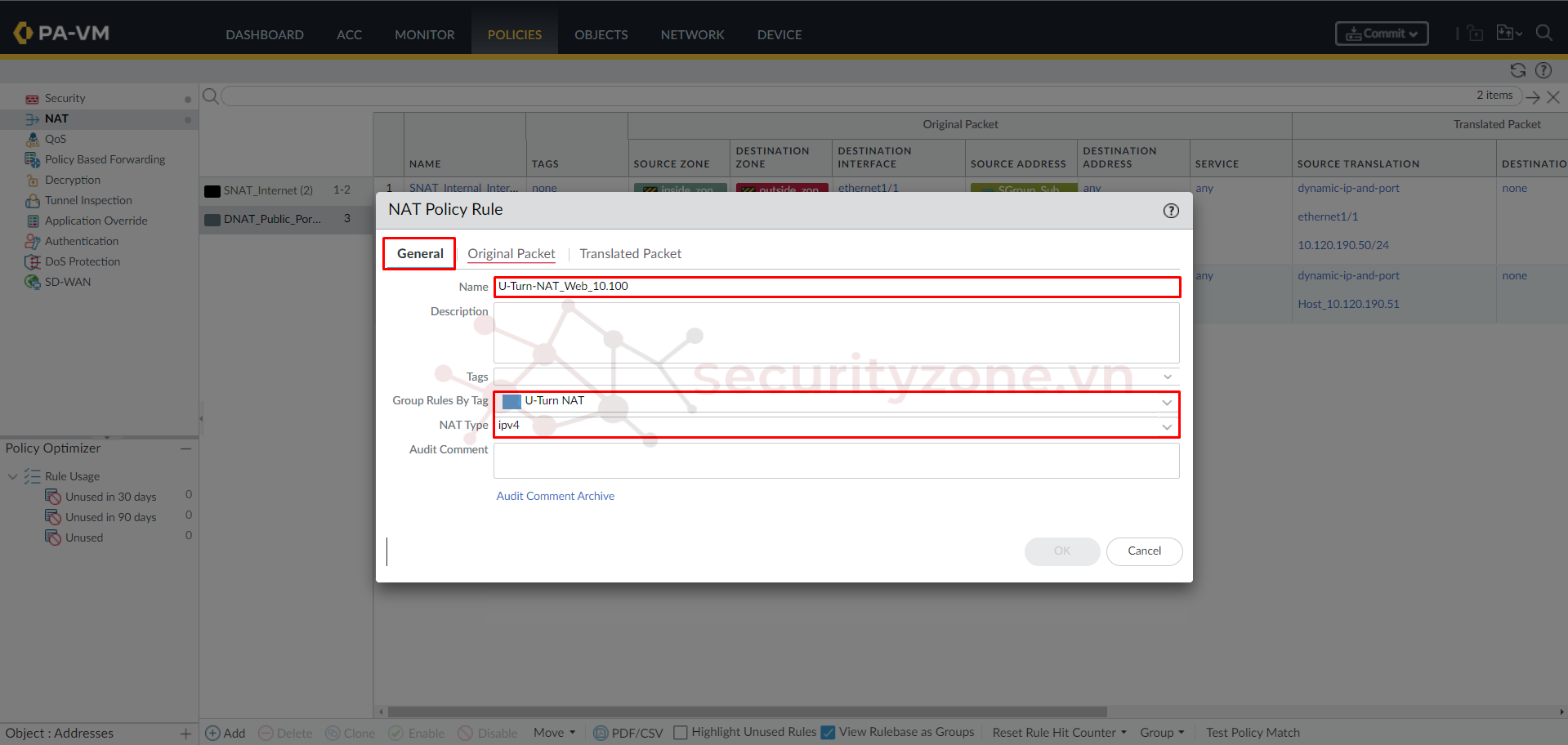

Tại Tab General điền thông tin tên NAT policy, NAT Type.

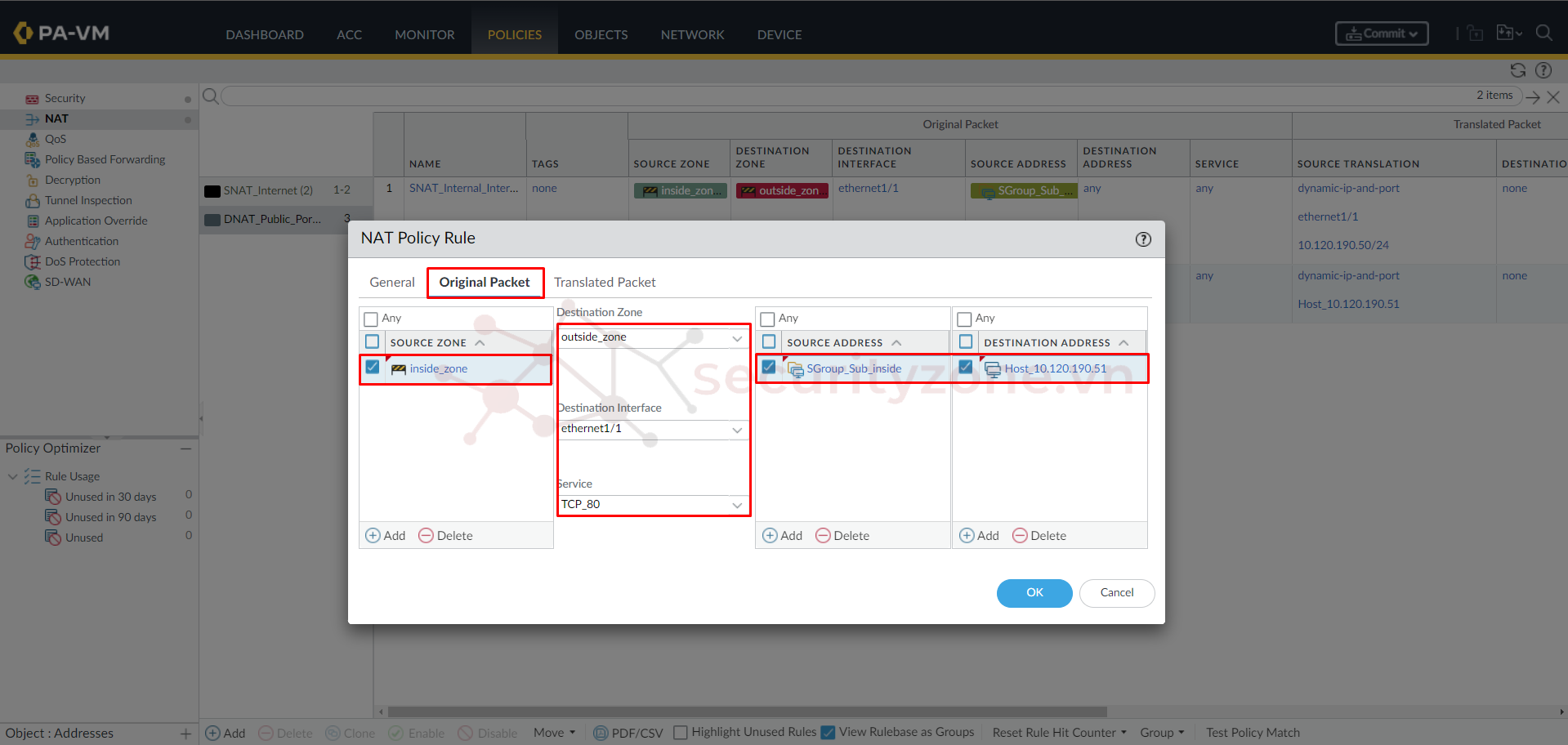

Tại tab Original Packet tiến hành cấu hình để xác định traffic cần được NAT ở đây sẽ là traffic từ inside_zone với subnet 172.16.198.0/24 và 172.16.199.0/24 tới ouside_zone ip 10.120.190.51 với server HTTP/80.

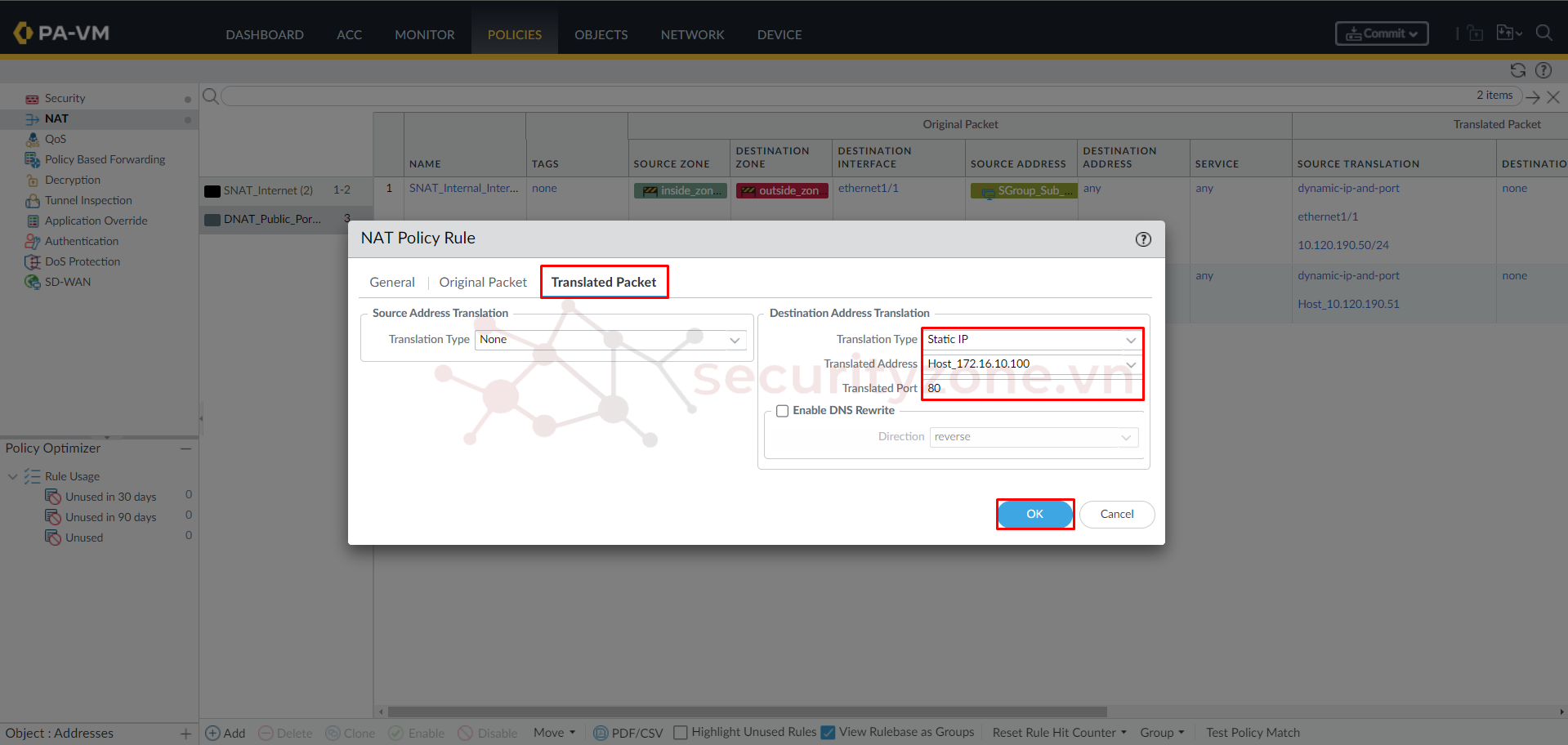

Tại tab Translate Packet sẽ tiến hành cấu hình chuyển đổi IP sau khi match điều kiện ở trên, trong trường hợp này sẽ đổi destination IP từ 10.120.190.51 port 80 thành 172.16.10.100 (Web server private ip) port 80.

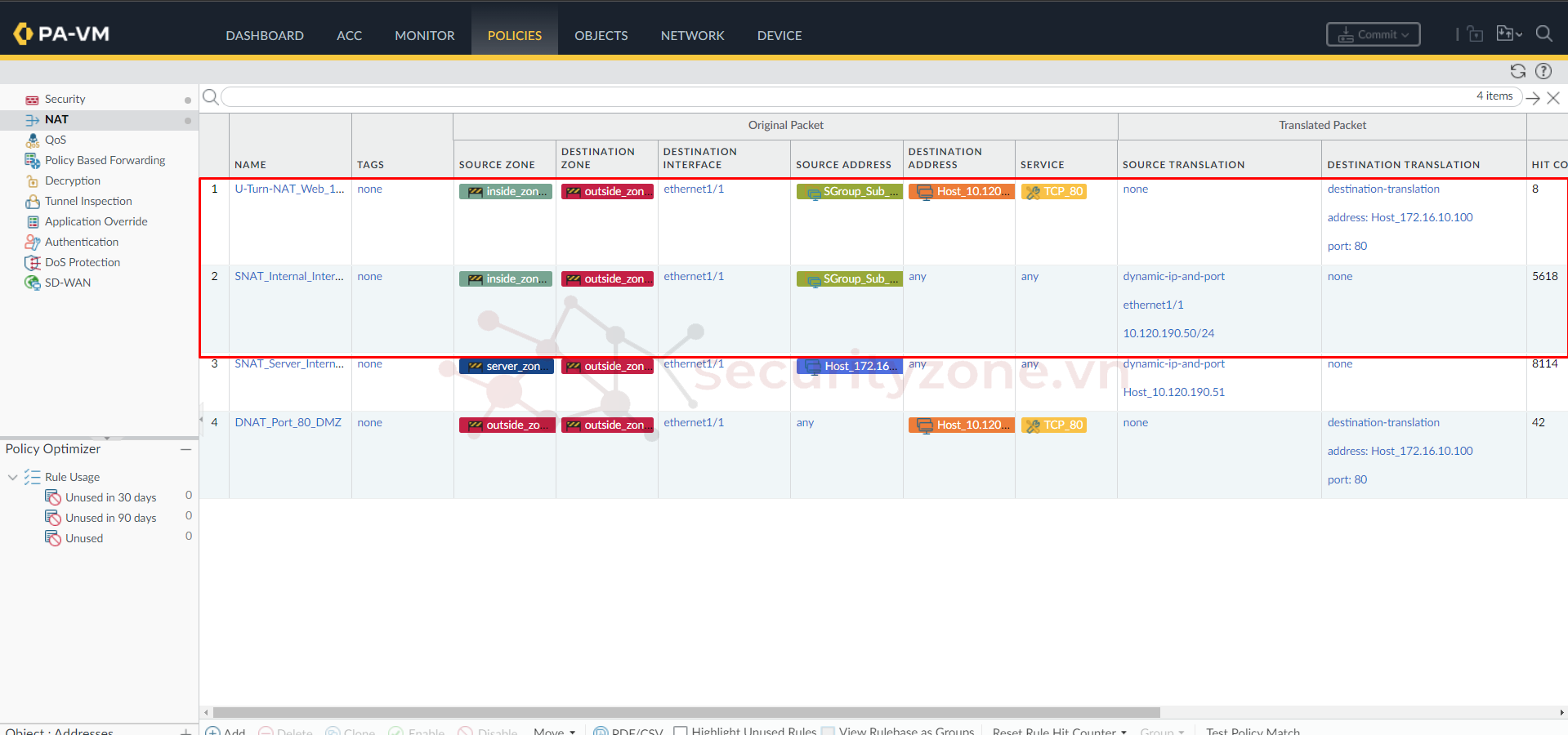

Lưu ý: khi hệ thống có NAT rule internet cho user thì cần sắp xếp vị trí của nó dưới U-Turn NAT vừa cấu hình như hình bên dưới, để tránh trường hợp macth rule NAT internet trước U-Turn NAT.

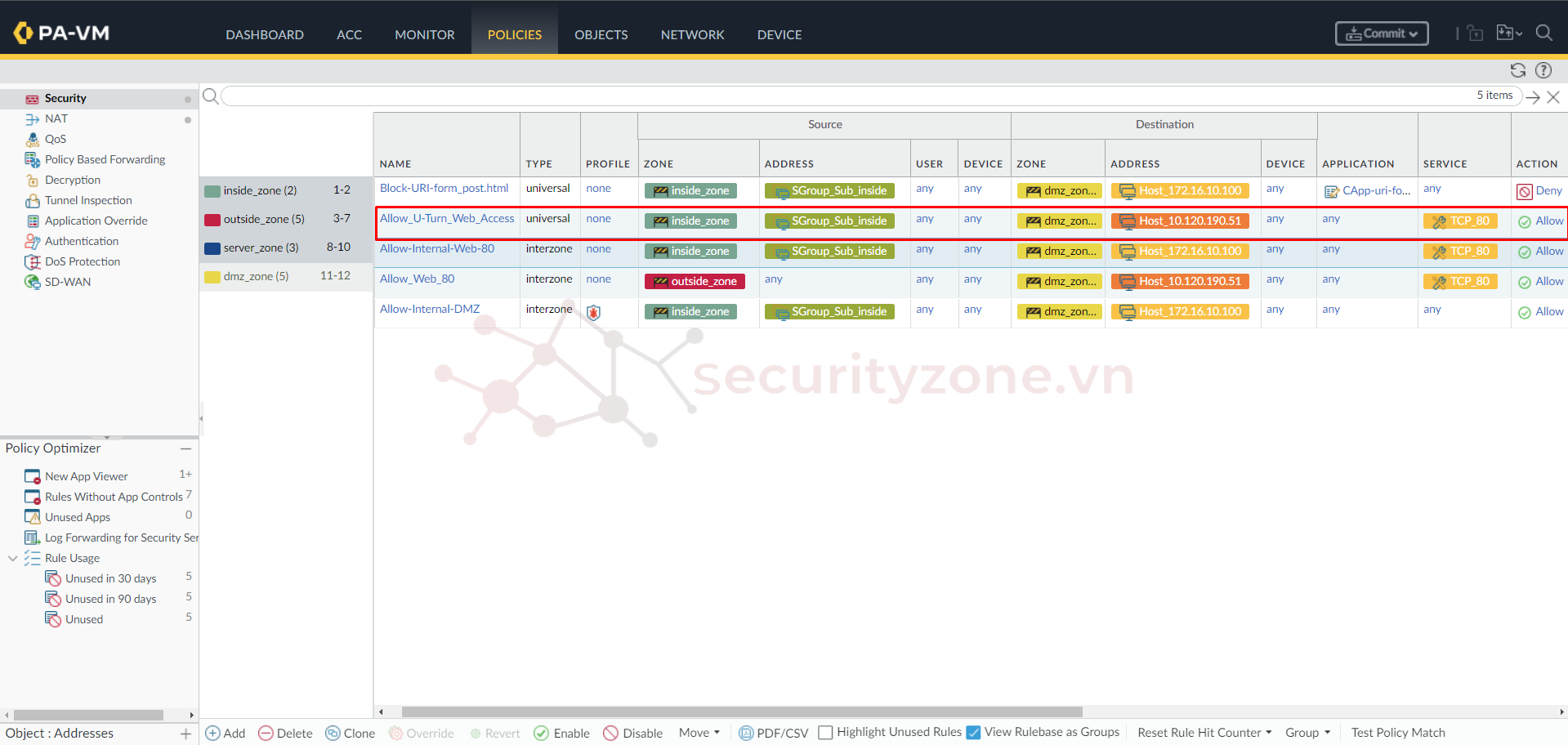

Sau khi đã cấu hình NAT rule tiến hành tạo Secutity Policy để cho phép truy cập Web server như hình bên dưới (trong trường hợp WEB server và user cùng zone và cùng subnet thì không cần tạo Secutity Policy)

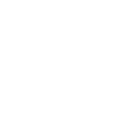

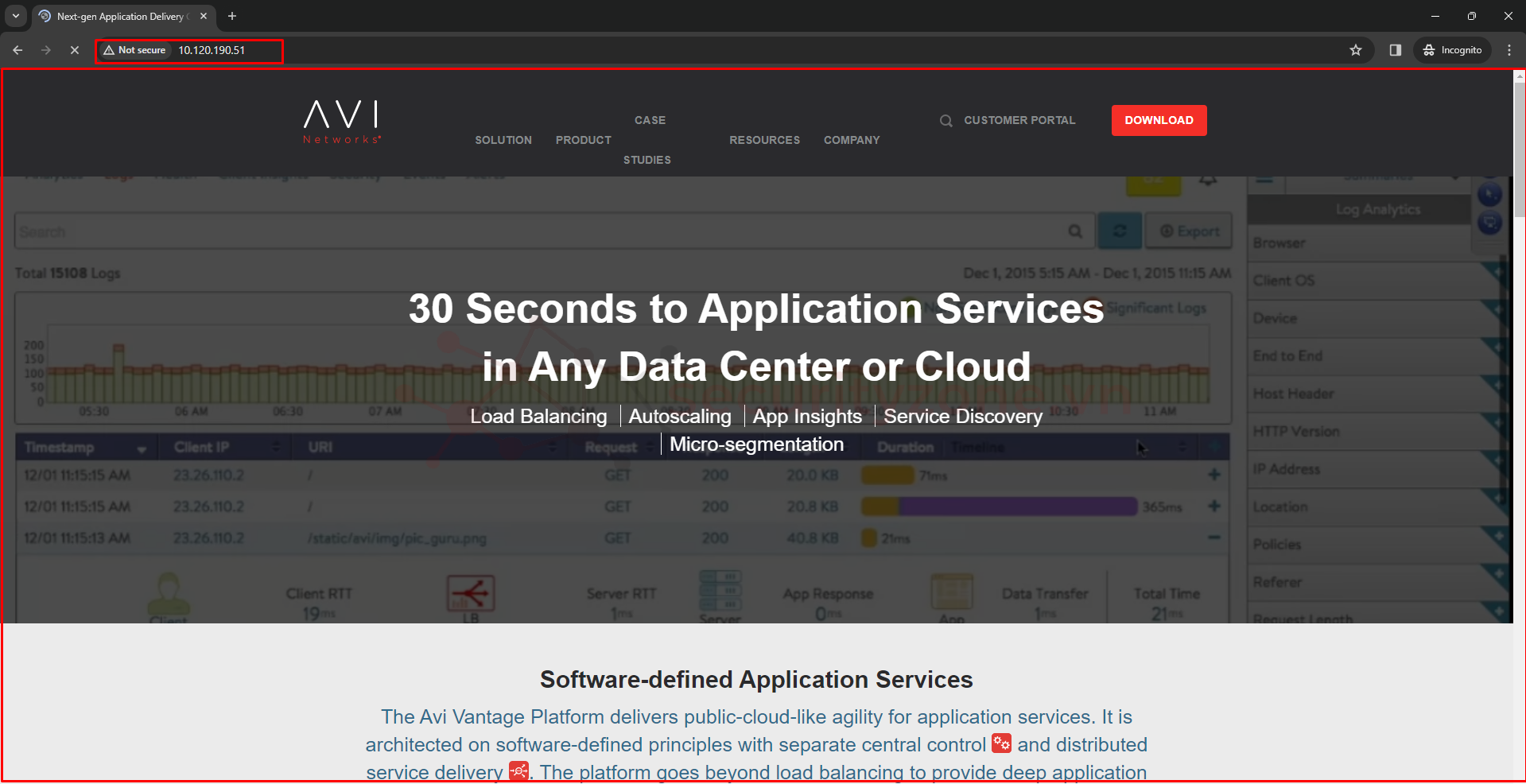

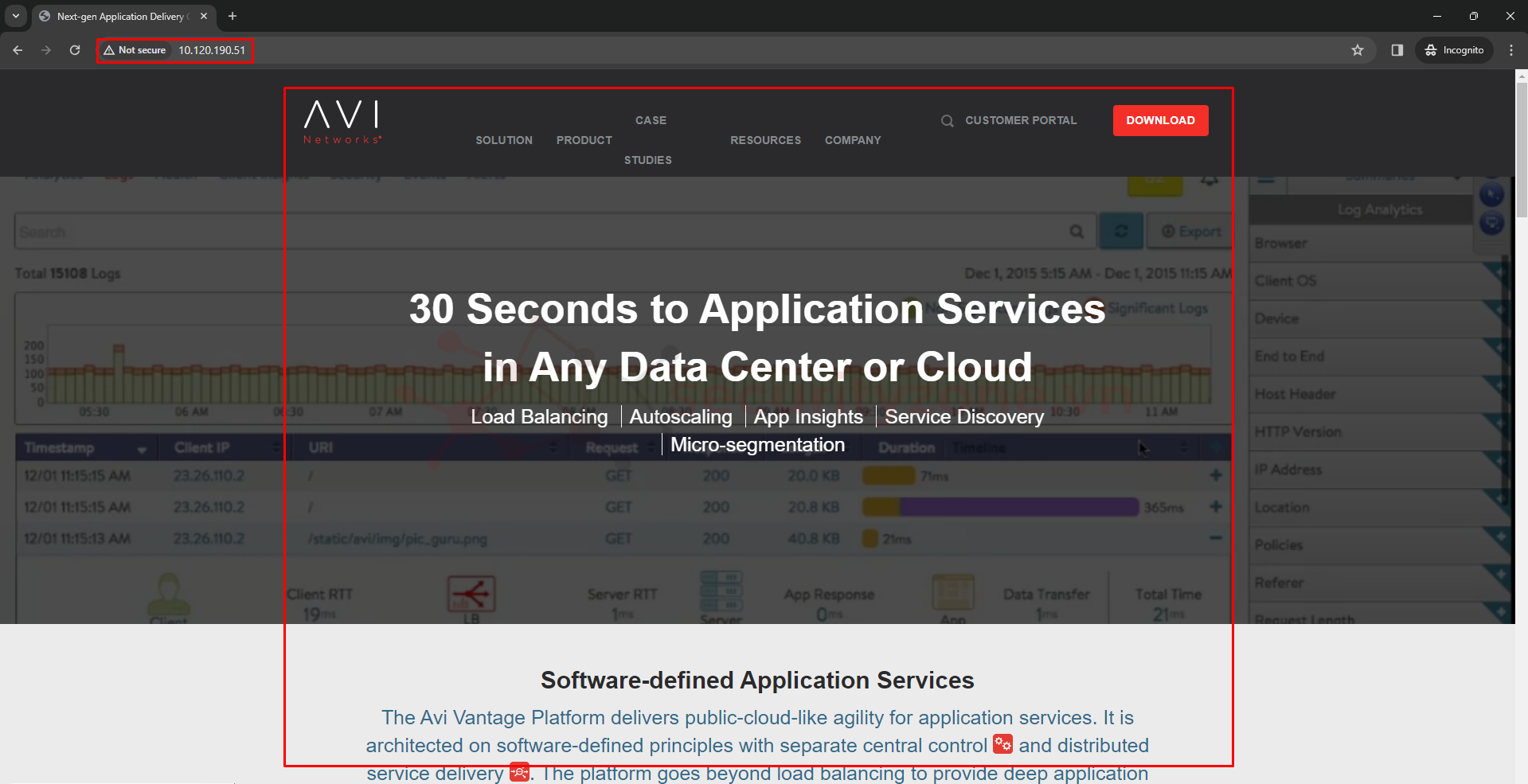

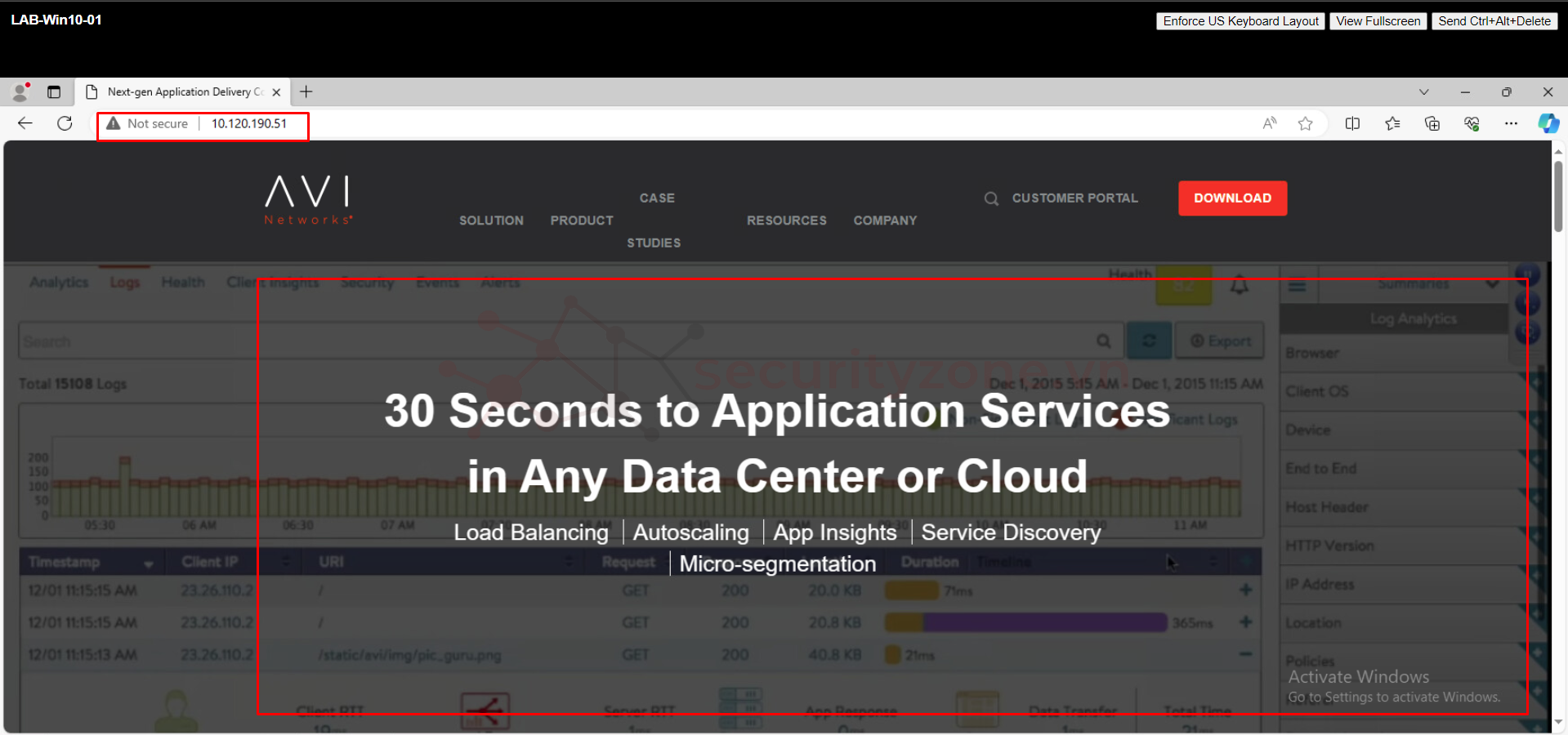

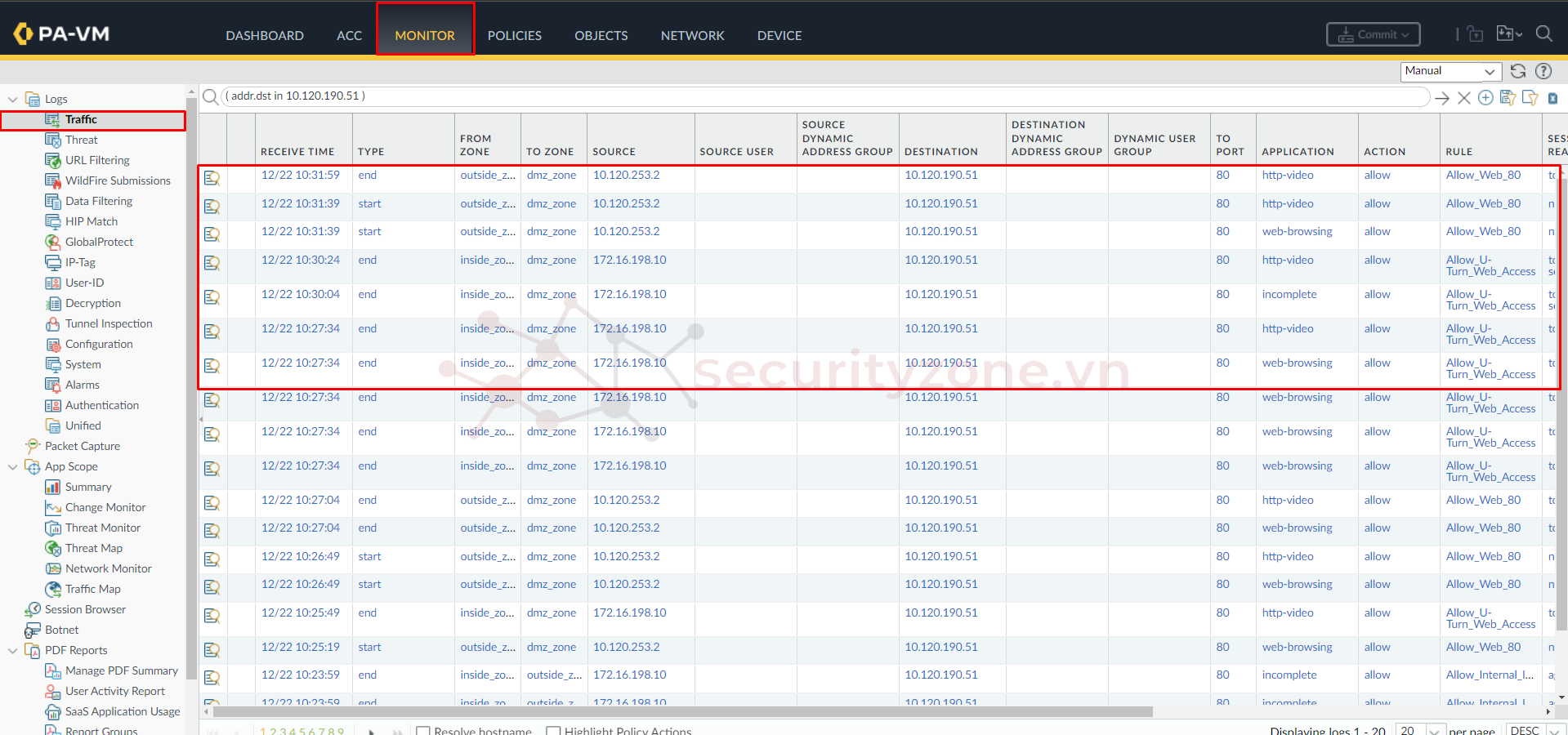

Kiểm tra hoạt động trên user public và local lúc này sẽ thấy chúng đều truy cập được external ip của WEB server như hình bên dưới.

User Public | User Local |

|

|

Last edited: